Одним из первоочередных направлений защиты информации при проведении испытаний является разработка и внедрение организационных мер. Эти меры включают в себя строгий контроль доступа на территорию проведения испытаний, что достигается с помощью применения физических барьеров (заборы, ворота) и систем мониторинга (видеонаблюдение, системы слежения).

На полигонах часто устанавливаются контрольно-пропускные пункты, через которые осуществляется допуск и идентификация персонала. Для обеспечения того, что доступ к испытательной зоне имеют только авторизованные сотрудники, могут использоваться такие технологии, как биометрическая аутентификация (сканирование отпечатков пальцев, сетчатки глаза) и идентификационные карты с чипами. Эти системы позволяют гарантировать, что посторонние лица не смогут получить доступ к важным данным или объектам на полигоне.

Важным аспектом также является ограничение распространения информации как в процессе проведения испытаний, так и после их завершения. Это включает в себя контроль над тем, кто и в какой форме может передавать или публиковать данные об испытаниях. Такие меры помогают предотвратить возможные утечки информации, которые могут поставить под угрозу национальную безопасность.

Использование технических средств для защиты данных и связи может включать использование защищенных каналов связи, шифрования данных и контроля доступа, чтобы предотвратить несанкционированный доступ к информации. Также могут использоваться системы резервирования и резервного копирования, чтобы гарантировать, что критически важные данные не будут потеряны или скомпрометированы в случае нарушения безопасности или сбоя системы.

Кроме этих мер важно также проводить постоянное обучение и инструктаж по вопросам обеспечения безопасности всего персонала, участвующего в испытаниях. Это необходимо для того, чтобы осведомить персонал о возможных рисках и угрозах информационной безопасности, внести понимание в их обязанности по защите информации, а также осуществлять проверку владения знаниями и обладания необходимыми навыками для предотвращения и реагирования на угрозы безопасности.

В целом, обеспечение защиты информации объекта испытаний на полигоне – это многофакторный и постоянный процесс, который требует сочетания организационных и технических мероприятий для предотвращения любых потенциальных утечек или компрометации информации.

Для защиты передаваемой информации в ходе испытаний необходимо применять комплекс технических решений. Одним из главных инструментов является шифрование данных. Современные алгоритмы шифрования, позволяют надежно защитить информацию, передаваемую по радиоканалу. Шифрование обеспечивает невозможность перехвата и расшифровки данных без наличия соответствующих ключей.

Кроме того, важно использовать защищенные протоколы передачи данных, такие как IPsec или TLS. Эти протоколы обеспечивают безопасность на уровне транспортных каналов и предотвращают перехват данных во время их передачи.

Для защиты от перехвата данных можно использовать метод частотной манипуляции (FHSS). Этот метод предполагает, что сигнал, передаваемый по радиоканалу, постоянно меняет частоты в соответствии с определенным алгоритмом. Это затрудняет перехват сигнала и его декодирование противником, так как они не смогут предсказать частоту, на которой будет передаваться следующий фрагмент данных. Такая техника особенно эффективна при защите военной связи и при проведении испытаний на полигонах.

Кроме того, для повышения устойчивости передачи данных к внешним помехам и попыткам глушения можно использовать помехозащищенные технологии, такие как MIMO (Multiple Input, Multiple Output). Эта технология позволяет передавать и принимать несколько сигналов одновременно, используя несколько антенн. Это значительно повышает устойчивость передаваемой информации к помехам, делая связь более стабильной и безопасной.

Важнейшим элементом защиты информации является применение систем аутентификации для подтверждения личности пользователей и устройств, участвующих в передаче данных. Эти системы могут включать как классические методы, такие как пароли и логины, так и более продвинутые решения, такие как цифровые сертификаты и одноразовые коды (OTP). Биометрическая аутентификация также может использоваться для ограничения доступа к критическим системам, что минимизирует возможность несанкционированного подключения.

Контроль доступа на уровне сети также играет важную роль. Важно ограничить доступ к радиосистемам испытаний, предоставляя его только авторизованным пользователям. Это может быть реализовано через использование виртуальных частных сетей (VPN) и систем контроля доступа (Access Control Systems), что позволит предотвратить попытки несанкционированного подключения к системе.

Для предотвращения потери данных в случае сбоя системы или атаки необходимо внедрять системы резервного копирования и резервирования каналов связи. Это обеспечит сохранность критически важной информации и её восстановление в случае непредвиденных ситуаций. Использование дублированных каналов связи также поможет обеспечить надежную передачу данных даже при возникновении внешних угроз.

Для предотвращения попыток атак на радиоканал и сетевые системы полезно применять системы мониторинга и обнаружения атак (IDS/IPS). Эти системы позволяют в реальном времени отслеживать активность в сети и своевременно обнаруживать попытки несанкционированного доступа или другие подозрительные действия. В случае выявления угрозы они могут автоматически предпринимать меры для блокировки атакующих.

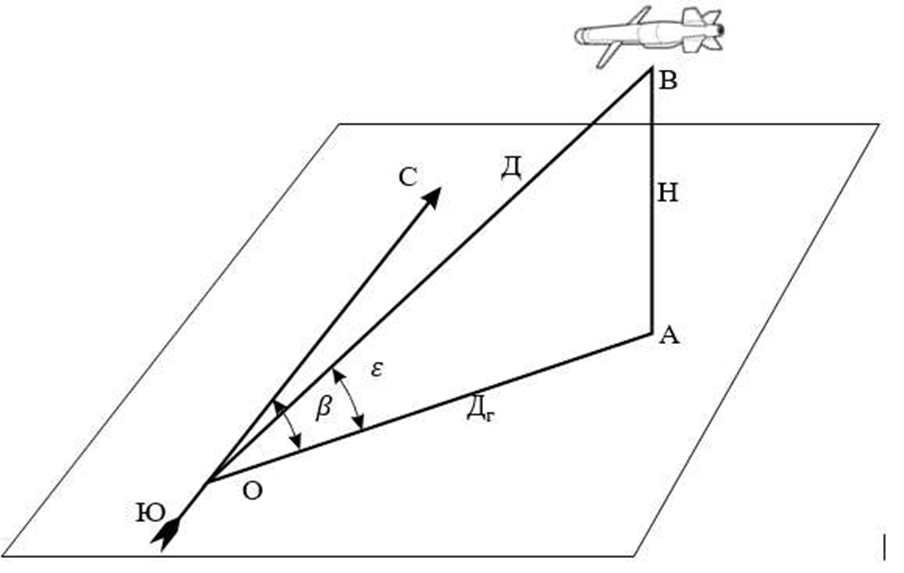

В ходе испытаний противник может использовать такие методы, как радиопеленгация и радиолокация, для отслеживания местоположения объектов и получения данных об их характеристиках. Радиолокационные станции позволяют обнаруживать и отслеживать объекты по отраженному от них радиосигналу, что дает возможность анализировать такие параметры, как высота, скорость и курс объекта.

Рис. Координаты местоположения объекта в пространстве

Для противодействия этим методам необходимо использовать направленные антенны и системы подавления сигналов. Направленное излучение радиосигнала минимизирует вероятность его перехвата, так как сигнал направляется только в заданную область. Системы радиоэлектронного подавления (РЭБ) могут использоваться для глушения вражеских сигналов и защиты от радиоперехвата.

Таким образом защита информации при испытаниях вооружения, военной и специальной техники на испытательных полигонах – это сложный и многогранный процесс, требующий применения как организационных, так и технических мер. Внедрение современных технологий шифрования, защиты радиоканалов, систем аутентификации и контроля доступа позволяет значительно повысить безопасность испытаний и предотвратить утечку данных. Применение помехозащищенных технологий и методов радиоподавления помогает защитить объекты испытаний от внешнего воздействия, сохраняя конфиденциальность передаваемой информации. Таким образом, комплексный подход к защите информации на полигонах является необходимым условием для успешного проведения испытаний и обеспечения национальной безопасности.