Введение

В условиях роста информационных данных и развития распределённых вычислительных систем вопросы обеспечения безопасности информационных систем приобретают особую актуальность. Журналирование событий является ключевым инструментом не только для диагностики и управления, но и для своевременного обнаружения угроз. Системы журналирования, такие как journald, широко применяются в операционных системах на базе Linux, обеспечивая сбор, хранение, сжатие и криптографическую защиту логов, что напрямую влияет на оперативность обнаружения атак и предотвращение несанкционированного доступа.

Исследования в области распределённых систем журналирования и их влияния на быстродействие механизмов обнаружения угроз демонстрируют многоаспектность проблемы, что обусловлено различием подходов в конфигурации, интеграции и анализе данных журналирования. Имамова Э. И. [1] уделяет внимание оптимизации настройки службы systemd-journald для отслеживания событий безопасности, что позволяет снизить задержки в обработке критичных уведомлений. Дополнительную техническую специфику и описание сервисных функций журналирования можно найти в официальной документации, представленной FreeDesktop.org [4] и ресурсах, таких как Server-GU [5]. При этом официальный сайт ALT Linux Team [3] подтверждает актуальность применения подобных решений в реальных дистрибутивах Linux, демонстрируя практические примеры конфигурации и интеграции систем журналирования.

Ресурс OWASP [2] представляет методические рекомендации по внедрению систем журналирования и мониторинга, подчёркивая необходимость не только фиксации, но и анализа событий с целью повышения оперативности реагирования на инциденты. Методологический подход, представленный Уймин А. Г. [6], основывается на практическом освоении технических средств информатизации, что позволяет выстроить систему контроля и оценки состояния безопасности на основе данных журналирования.

Буянов М. А. [7], раскрывает вопросы моделирования сетевых топологий с использованием протокола BGP в NS-3. Несмотря на то, что данное исследование в первую очередь посвящено симуляции сетевых процессов, его методология и подход к моделированию позволяют получить ценные данные о распределённости нагрузки и задержках в передаче информации, что непосредственно коррелирует с задачами оптимизации быстродействия систем обнаружения угроз в распределённой архитектуре журналирования.

В работе Kern M. et al. [8] представлено описание логической модели зрелости журналирования, служащей базисом для принятия решений при выборе кибербезопасностных решений, направленных на обнаружение вторжений.

Научный пробел заключается в том, что исследования преимущественно фокусируются на отдельных аспектах журналирования, таких как обеспечение целостности данных или методы шифрования логов, не уделяя должного внимания комплексному анализу влияния конфигурационных параметров распределённых систем журналирования на оперативность обнаружения угроз. Отсутствие системного подхода затрудняет разработку рекомендаций по оптимизации настроек, способных обеспечить баланс между повышением уровня безопасности и минимизацией задержек в обработке событий.

Целью статьи является проведение анализа влияния распределённых систем журналирования, с акцентом на конфигурацию системы journald, на быстродействие механизмов обнаружения угроз в современных информационных системах.

Научная новизна заключается в комплексном подходе, объединяющем технический анализ конфигурационных параметров систем журналирования и оценки их влияния на быстродействие систем обнаружения угроз.

Авторская гипотеза состоит в том, что оптимальное конфигурирование распределённых систем журналирования, в частности, корректная настройка таких параметров, как SyncIntervalSec, RateLimit и MaxRetentionSec, позволяет повысить быстродействие механизмов обнаружения угроз без ущерба для уровня безопасности.

Методология исследования базируется на комплексном анализе, который включает теоретическое моделирование, сравнительный анализ имеющихся решений и экспериментальное тестирование.

1. Теоретические основы распределённых систем журналирования в контексте безопасности

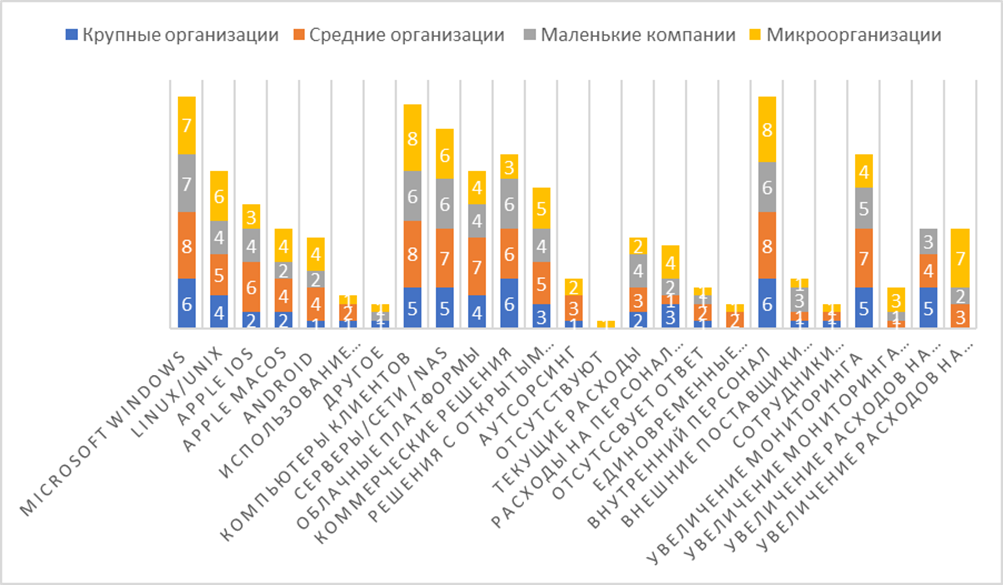

Распределённые системы журналирования играют ключевую роль в современной информационной безопасности, обеспечивая сбор, хранение и анализ логов с различных узлов системы. В рамках проведённого исследования, направленного на оценку влияния журналирования на обнаружение угроз, были проанализированы данные опроса, опубликованного в статье M. Kern et al. [8]. Опрос включал вопросы, распределённые по четырём ключевым направлениям: организационные характеристики, техническая среда, инвестиции и персонал, что позволило выявить многоаспектность и комплексность современных подходов в данной области. Рисунок 1 иллюстрирует обзор ответов на значимые вопросы, где, например, отмечена преобладающая роль операционных систем Microsoft Windows, что подтверждается и глобальными рыночными тенденциями. Анализ данных по месторасположению программного обеспечения выявил умеренную склонность к установке на клиентских устройствах.

Рис. 1. Ответы на опрос о техническом и управленческом состоянии организаций в области информационных технологий [8]

Рис. 1. Ответы на опрос о техническом и управленческом состоянии организаций в области информационных технологий [8]

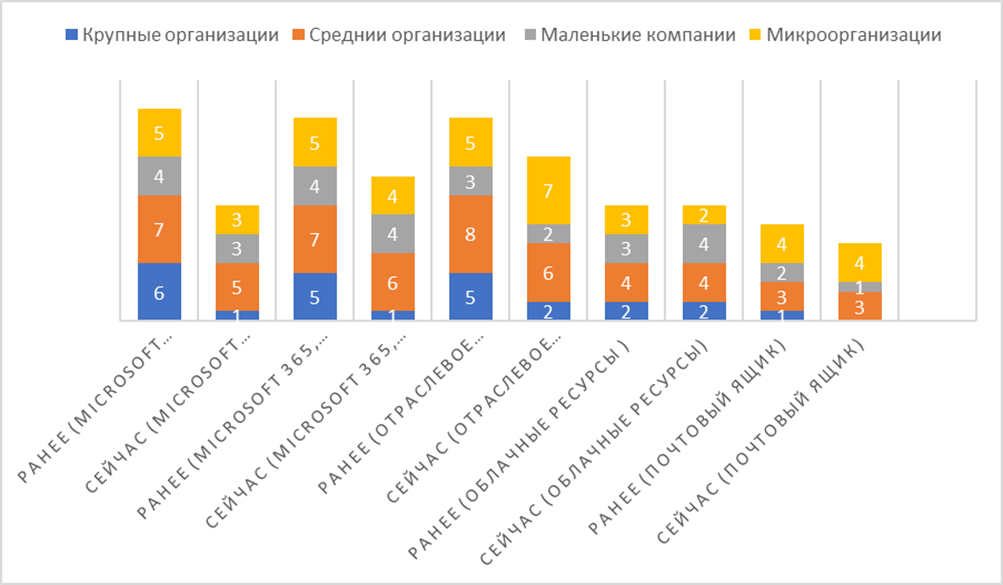

Рисунок 2 демонстрирует использование таких приложений, как Microsoft Windows Server и Microsoft 365, а также специализированных внутренних решений, при этом прогнозы на ближайшие годы указывают на планируемое сокращение использования ряда продуктов, преимущественно в крупных организациях.

Рис. 2. Ответы на опрос о приложениях, используемых в настоящее время в организациях, и прогнозы на 3-5-летний период не показывают существенных изменений, за исключением снижения доступности некоторых услуг в крупных организациях [8]

Рис. 2. Ответы на опрос о приложениях, используемых в настоящее время в организациях, и прогнозы на 3-5-летний период не показывают существенных изменений, за исключением снижения доступности некоторых услуг в крупных организациях [8]

Такой комплексный анализ позволяет сформировать обобщённые профили организаций, демонстрирующих различия в подходах к безопасности, инвестициям и технологическим предпочтениям. Так крупные организации используют множество программ для обеспечения безопасности, у них есть штатные сотрудники, отвечающие за безопасность. Применение двоичного формата также способствует снижению нагрузки на систему, так как операции записи и чтения данных осуществляются быстрее по сравнению с традиционными текстовыми файлами. С другой стороны, малые и средние предприятия, как правило, более консервативны: они планируют внедрение меньших инвестиций и в основном сохраняют свои действующие предприятия.

Распределённая архитектура систем журналирования предполагает наличие множества агентов, установленных на различных узлах сети, которые собирают события и передают их в централизованное или децентрализованное хранилище. Такой подход позволяет обеспечить высокую отказоустойчивость, масштабируемость и возможность корреляции событий из разных источников, что существенно повышает эффективность обнаружения угроз [6]. Помимо этого, распределённые системы журналирования облегчают проведение forensic-анализа в случае инцидентов, поскольку логи с разных узлов могут быть объединены для реконструкции полной картины произошедших событий.

Для обеспечения надёжности и быстродействия систем обнаружения угроз важную роль играет корректная настройка параметров систем журналирования. Ниже будет представлена таблица 1, обобщающая основные параметры журналирования и их влияния на безопасность и быстродействие систем.

Таблица 1

Основные параметры журналирования, оценка их влияния на безопасность и быстродействие систем [1, 4, 6]

| Параметр | Описание | Влияние на безопасность и быстродействие |

|---|---|---|

| Storage | Место хранения логов (persistent – на диске, volatile – в оперативной памяти) | Persistent обеспечивает долговременное хранение и доступность логов для аудита, что повышает надежность обнаружения угроз |

| Compress | Сжатие журнальных файлов | Экономия дискового пространства позволяет дольше хранить данные, облегчая ретроспективный анализ инцидентов |

| Seal | Включение криптографической защиты (Forward Secure Sealing) | Защищает от подделки логов, обеспечивая контроль целостности данных, что критично для корректного анализа угроз |

| SystemMaxUse | Максимальное использование дискового пространства для хранения логов | Предотвращает переполнение накопителя, сохраняя работоспособность системы и своевременность обработки событий |

| SystemKeepFree | Объём свободного места, который необходимо оставить на диске | Обеспечивает достаточные ресурсы для функционирования системы, снижая риск отказа из-за нехватки места |

| SyncIntervalSec | Интервал времени для синхронизации логов с диском | Балансирует между оперативностью записи событий и надежностью хранения, влияя на скорость обнаружения угроз |

| RateLimitInterval | Интервал времени, в течение которого осуществляется ограничение потока записей | Помогает контролировать нагрузку, предотвращая избыточное количество записей, что важно для стабильной работы системы мониторинга |

| RateLimitBurst | Максимальное количество сообщений, допускаемое в рамках заданного интервала | Ограничивает пиковые нагрузки, снижая риск пропуска критических событий из-за перегрузки системы журналирования |

| MaxRetentionSec | Максимальный срок хранения записей в логах | Регулирует длительность хранения данных, позволяя оптимизировать объем обрабатываемых логов для своевременного обнаружения угроз |

| MaxFileSec | Максимальный срок хранения отдельного файла журнала | Обеспечивает автоматическое удаление устаревших файлов, предотвращая накопление неактуальной информации |

Корректное конфигурирование системы журналирования непосредственно влияет на способность системы обнаруживать угрозы. Например, параметры SyncIntervalSec и RateLimit определяют скорость фиксации и обработки событий. При оптимальном значении этих параметров снижается вероятность потери критически важной информации в условиях высокой нагрузки, что является важным фактором в раннем обнаружении атак. Кроме того, использование функций криптографической защиты, таких как Seal, позволяет администратору быть уверенным в неизменности логов, что существенно повышает доверие к данным при проведении forensic-анализа.

В распределённых системах журналирования особенно важна синхронизация временных меток между различными узлами. Несогласованность времени может привести к искажению картины событий, затрудняя корреляцию логов и выявление закономерностей, характерных для атак. Поэтому применение таких мер, как согласование временных протоколов и использование централизованных служб журналирования, становится необходимым условием для построения надёжной системы безопасности.

То есть корректно настроенная система журналирования не только обеспечивает сохранность данных, но и позволяет оперативно обнаруживать угрозы, что является критическим требованием для современных информационных систем.

2. Влияние параметров конфигурации журналирования на быстродействие механизмов обнаружения угроз

Настройка параметров систем журналирования оказывает прямое влияние на быстродействие механизмов обнаружения угроз, так как компромисс между обеспечением безопасности (целостность, конфиденциальность и доступность логов) и скоростью обработки информации становится ключевым фактором в условиях распределённых вычислительных сред. При оптимизации работы таких систем, как journald, важно учитывать, что увеличение уровня криптографической защиты или частота синхронизации данных могут приводить к дополнительной нагрузке на систему, что в свою очередь отражается на скорости реагирования на подозрительные события.

Параметр Storage определяет место хранения логов – на диске (persistent) или в оперативной памяти (volatile). Выбор режима persistent обеспечивает долговременное хранение и доступность данных для последующего анализа инцидентов, однако операция записи на диск занимает больше времени, что может увеличить задержку между возникновением события и его регистрацией в системе обнаружения угроз [3, 5]. Использование volatile-хранилища способствует снижению задержек, но ведёт к утрате информации при сбоях системы.

Compress позволяет экономить дисковое пространство и, как следствие, продлевать срок хранения данных, что необходимо для ретроспективного анализа и аудита безопасности. Однако процесс сжатия требует дополнительных вычислительных ресурсов, что может замедлять процесс записи и обработки логов, особенно при высокой интенсивности событий [5]. Дополнительные исследования в области оптимизации алгоритмов сжатия подтверждают необходимость поиска баланса между экономией места и быстродействием системы.

Seal позволяет обеспечить неизменность логов и обнаруживать попытки их фальсификации. Несмотря на имеющиеся преимущества для безопасности, криптографические операции увеличивают вычислительную нагрузку, что может сказаться на времени обработки входящих событий [4, 6]. Таким образом, включение Seal требует оптимизации аппаратных и программных ресурсов, чтобы не снижать оперативность обнаружения угроз.

Параметр SyncIntervalSec задаёт интервал времени для синхронизации логов с диском. Снижение значения данного параметра способствует быстрой фиксации событий, что важно для своевременного обнаружения угроз, но при этом может вызвать увеличение количества операций ввода-вывода, негативно влияющих на производительность системы. Напротив, увеличение интервала снижает нагрузку на систему, однако рискует привести к задержкам в обновлении информации, особенно в условиях всплесковой активности.

RateLimitInterval и RateLimitBurst предназначены для ограничения потока записей, поступающих в систему журналирования, что предотвращает перегрузку при массовых атаках или аномальной активности. Ограничение количества записей за определённый промежуток времени помогает системе избегать ситуации, когда избыточное количество логов замедляет процесс анализа. Однако чрезмерное ограничение может привести к утрате критически важной информации, если значимые события попадают в интервал, превышающий установленное значение [6]. Исследования в области управления потоками данных демонстрируют, что оптимальная настройка этих параметров позволяет сохранять баланс между предотвращением перегрузок и полнотой регистрации событий.

MaxRetentionSec и MaxFileSec управляют длительностью хранения логов и автоматическим удалением устаревших файлов. С одной стороны, длительное хранение позволяет проводить детальный forensic-анализ и ретроспективное расследование инцидентов. С другой стороны, избыточное количество сохраняемых данных увеличивает время, необходимое для их обработки, что может замедлить работу механизмов обнаружения угроз. Правильная настройка данных параметров позволяет оптимизировать объём обрабатываемых логов и ускорить анализ событий [5, 6].

SystemMaxUse и SystemKeepFree отвечают за контроль использования дискового пространства. Предотвращение переполнения накопителя имеет решающее значение для поддержания работоспособности системы журналирования, поскольку заполненный диск может привести к отказу в регистрации новых событий и, как следствие, к пропуску важных угроз. Баланс между максимальным использованием и резервированием свободного пространства помогает обеспечить стабильную работу системы даже при высоких нагрузках [6].

Для наглядного представления взаимосвязи между параметрами конфигурации, их влиянием на производительность и механизм обнаружения угроз представлена таблица 2.

Таблица 2

Влияние параметров конфигурации на производительность и механизм обнаружения угроз [4-6]

| Параметр | Влияние на производительность | Влияние на обнаружение угроз | Замечания |

|---|---|---|---|

| Storage | Persistent – увеличение времени записи на диск; Volatile – быстрее, но менее надёжно | Persistent – обеспечивает полноту данных для анализа, но может замедлять систему; Volatile – риск утраты данных | Выбор зависит от критичности данных и требований к времени отклика |

| Compress | Увеличение нагрузки на CPU за счёт сжатия/распаковки данных | Позволяет хранить больше информации для анализа, но может замедлять процесс извлечения данных | Оптимизация алгоритмов сжатия может смягчить негативное влияние на быстродействие |

| Seal | Дополнительные криптографические вычисления увеличивают задержки | Гарантирует целостность логов, что критично для forensic-анализа, но может задерживать обработку событий | Баланс между уровнем защиты и производительностью требует оценки возможностей аппаратного обеспечения |

| SyncIntervalSec | Низкий интервал – увеличение операций ввода-вывода и нагрузки; высокий интервал – снижение нагрузки, но возможные задержки | Более частая синхронизация обеспечивает оперативное обнаружение угроз, в то время как увеличение интервала может привести к задержке фиксации событий | Оптимальное значение определяется на основе интенсивности логирования в системе |

| RateLimitInterval и RateLimitBurst | Ограничение потока записей предотвращает перегрузку системы, снижая нагрузку на процессоры | Слишком жесткое ограничение может привести к пропуску критических событий; оптимальные настройки позволяют поддерживать баланс между нагрузкой и полнотой данных | Требуется настройка с учётом пиковых нагрузок, характерных для конкретной инфраструктуры |

| MaxRetentionSec и MaxFileSec | Длительный срок хранения увеличивает объём данных, требующих обработки, что может замедлять анализ | Обеспечивают наличие достаточного исторического материала для обнаружения повторяющихся угроз, но чрезмерное хранение может привести к избыточной нагрузке | Настройка должна учитывать объем генерируемых данных и возможности системы хранения |

| SystemMaxUse и SystemKeepFree | Контроль использования дискового пространства обеспечивает стабильную работу системы при высоких нагрузках | Предотвращает отказ системы из-за нехватки места, что критически важно для своевременной регистрации и обнаружения угроз | Настройка параметров должна учитывать особенности дисковой подсистемы и ожидаемые пики активности |

Как следует из представленной таблицы, оптимальное конфигурирование системы журналирования требует учёта компромиссов между безопасностью и быстродействием. Увеличение частоты синхронизации (SyncIntervalSec) и снижение ограничений (RateLimitInterval и RateLimitBurst) могут обеспечить оперативное обнаружение угроз, однако при этом возрастает нагрузка на систему, что может приводить к деградации её производительности в условиях высокой интенсивности событий. Аналогично, применение криптографической защиты (Seal) значительно повышает надёжность логов, но увеличивает вычислительные затраты.

То есть, задача оптимизации конфигурации заключается в нахождении такого баланса, при котором механизмы обнаружения угроз работают в реальном времени, сохраняя при этом высокий уровень безопасности данных. Анализ влияния параметров конфигурации систем журналирования показывает, что каждая настройка вносит свой вклад как в быстродействие, так и в эффективность обнаружения угроз. Оптимизация таких параметров требует комплексного подхода, который учитывает как вычислительные затраты, так и требования к безопасности информационной системы. Данный баланс является основным фактором в построении надёжных распределённых систем мониторинга, способных своевременно выявлять и предотвращать атаки, минимизируя потенциальный ущерб.

3. Оптимизация и интеграция систем журналирования для эффективного обнаружения угроз

Эффективное обнаружение угроз в современных распределённых системах информационной безопасности требует не только корректной настройки параметров журналирования, но и их развитее с системами мониторинга и аналитики. Оптимизация систем журналирования направлена на достижение баланса между скоростью регистрации событий и качеством защиты данных, что достигается за счет использования следующих мер:

- Параметры, такие как SyncIntervalSec и RateLimit (RateLimitInterval и RateLimitBurst), должны быть приспособлены под текущие нагрузки в системе. Например, при всплесках активности целесообразно временно снижать интервал синхронизации для оперативного обнаружения угроз, а в период низкой активности – увеличивать его для снижения нагрузки на дисковую подсистему [5, 6].

- Использование специализированных аппаратных модулей для выполнения криптографических вычислений (например, для функции Seal – Forward Secure Sealing) может сократить вычислительные задержки при защите логов, обеспечивая при этом высокий уровень целостности данных [4].

- Применение современных алгоритмов сжатия, способных эффективно балансировать между экономией дискового пространства и быстродействием, позволяет снизить нагрузку на систему без малейшей деградации скорости записи и извлечения логов.

- Распределённая архитектура журналирования позволяет использовать кластерные решения для агрегации логов, что снижает риск перегрузки отдельных узлов. Использование распределённых систем хранения и балансировка потоков логов между серверами повышают отказоустойчивость и оперативность системы обнаружения угроз [1].

Интеграция систем журналирования с аналитическими платформами, такими как SIEM (Security Information and Event Management), обеспечивает централизованный сбор, корреляцию и анализ данных.

Для наглядного представления методов оптимизации и интеграции систем журналирования представлена таблица 3.

Таблица 3

Методы оптимизации и внедрения систем журналирования [1;4-6]

| Метод | Описание | Преимущества | Замечания |

|---|---|---|---|

| Динамическая настройка параметров | Адаптация SyncIntervalSec и RateLimit в зависимости от текущей нагрузки | Обеспечивает оперативное обнаружение угроз в периоды высокой активности, снижая нагрузку в обычных условиях | Требует мониторинга производительности системы и адаптивных алгоритмов настройки |

| Аппаратное ускорение криптографии | Использование специализированных модулей для выполнения криптографических операций (Seal) | Сокращает задержки при защите логов, повышает безопасность | Требует инвестиций в аппаратное обеспечение и может увеличить стоимость инфраструктуры |

| Оптимизация алгоритмов сжатия | Внедрение современных алгоритмов сжатия, позволяющих эффективно балансировать между экономией пространства и быстродействием | Увеличивает объём хранимых данных без малейшего влияния на скорость записи и обработки | Необходимо тестирование для выбора оптимального алгоритма в конкретных условиях |

| Централизация логов через SIEM | Интеграция распределённых систем журналирования с централизованными платформами для корреляционного анализа | Обеспечивает единое представление о событиях, ускоряет выявление сложных атак | Требует корректной настройки агентов и каналов передачи данных, а также высокой пропускной способности центрального хранилища |

| Автоматизация реагирования на инциденты | Реализация автоматических сценариев (playbooks) для ответа на обнаруженные угрозы | Сокращает время реакции, снижает влияние инцидентов | Требует тщательной проверки сценариев автоматизации для избежания ложных срабатываний и ошибок в критических ситуациях |

То есть для достижения оптимального уровня быстродействия и эффективности обнаружения угроз целесообразно рассматривать следующие направления:

- Интеграция с платформами машинного обучения. Современные методы анализа данных позволяют применять алгоритмы машинного обучения для автоматической корреляции логов и выявления скрытых паттернов атак. Такие системы способны адаптироваться к изменяющемуся ландшафту угроз и предоставлять более точные сигналы тревоги.

- Внедрение механизмов динамической настройки параметров журналирования в зависимости от текущих нагрузок и обнаруженных угроз позволит повысить оперативность реакции на инциденты без ущерба для безопасности.

- Использование рекомендаций и стандартов, разработанных такими организациями, как NIST и OWASP, позволит обеспечить соответствие современных систем журналирования лучшим практикам в области информационной безопасности.

То есть оптимизация и интеграция систем журналирования представляют собой взаимодополняющие процессы, направленные на обеспечение своевременного обнаружения угроз при сохранении высокого уровня защиты данных. Корректная настройка параметров journald в сочетании с интеграцией в централизованные SIEM-системы позволяет создать динамичную и масштабируемую систему мониторинга, способную эффективно реагировать на современные киберугрозы.

Заключение

В результате проведённого исследования выявлено, что оптимальное конфигурирование распределённых систем журналирования является ключевым фактором для повышения быстродействия механизмов обнаружения угроз. Анализ показал, что корректная настройка таких параметров, как Storage, Compress, Seal, SyncIntervalSec и RateLimit, очень влияет на оперативность регистрации событий и целостность логов, что, в свою очередь, обеспечивает своевременное выявление и нейтрализацию кибератак. Интеграция систем журналирования с централизованными платформами мониторинга, такими как SIEM, позволяет объединить данные с различных узлов, проводить корреляционный анализ и автоматизировать процессы реагирования на инциденты, что значительно повышает общую эффективность системы безопасности.

Предложенные рекомендации по динамической настройке параметров, использованию аппаратных решений для ускорения криптографических операций и оптимизации алгоритмов сжатия могут быть применены для построения масштабируемых и отказоустойчивых систем журналирования в современных распределённых информационных системах.

.png&w=640&q=75)