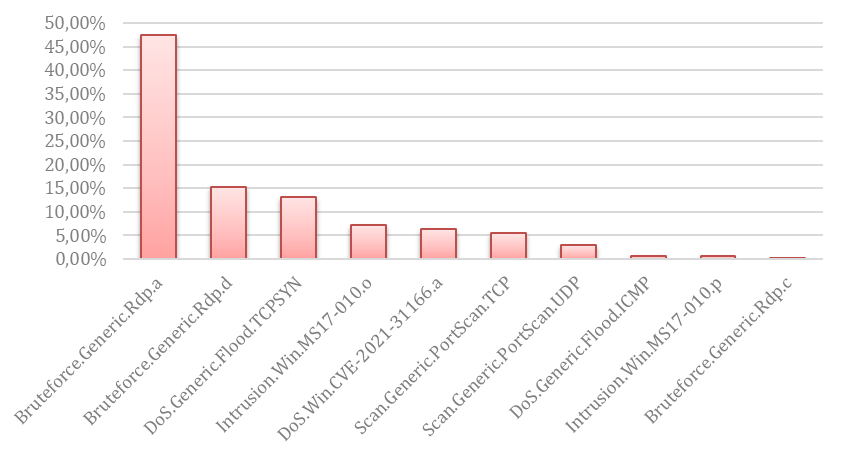

В современном мире многие процессы переводятся в цифровое пространство, включая бронирование услуг посредством интернет-платформ. Это касается таких областей, как бронирование номеров в отелях и гостиницах, заказ столиков в кафе и ресторанах, приобретение авиабилетов, запись на медицинские консультации, а также выполнение банковских операций. Платформы онлайн-бронирования становятся все более привлекательными целями для злоумышленников, поскольку они аккумулируют большие объемы персональных данных и проводят операции с крупными денежными потоками. По мере роста числа пользователей этих платформ увеличивается и угроза кибератак, среди которых особенно опасны распределенные атаки типа отказа в обслуживании (DDoS-атаки). Подобные атаки могут полностью заблокировать работу организаций, нарушить функционирование ключевых инфраструктурных объектов и привести к существенным финансовым потерям. На рисунке 1 представлены топ-10 обнаруженных угроз за ноябрь-декабрь 2024 года.

Рис. 1. Топ-10 обнаруженных угроз в России (составлено самостоятельно на основе [7])

DDos-атаки являются разновидностью Dos-атак. Как видно на диаграмме, в России они составляют значительную долю всех атак этого типа. Это свидетельствует о том, что злоумышленники активно используют распределенные атаки для нарушения работы различных сервисов и систем.

Именно поэтому актуальность данной темы обусловлена потребностью в формировании квалифицированных специалистов информационной безопасности, способных эффективно противостоять DDoS-атакам. Они должны обладать глубокими знаниями и практическими навыками, позволяющими не только защищать данные пользователей и минимизировать финансовые риски, но и повышать общий уровень безопасности цифровых платформ. Такое обучение и накопление опыта будут способствовать развитию профессиональных компетенций будущих специалистов, что, в свою очередь, укрепит их позиции на рынке труда и обеспечит надежную защиту информационных систем в условиях постоянно эволюционирующих киберугроз.

Формирование квалифицированных специалистов в области информационной безопасности является актуальной задачей в свете возрастающей угрозы DDoS-атак, особенно на платформы онлайн-бронирования. В условиях, когда такие услуги становятся неотъемлемой частью повседневной жизни, защита от кибератак приобретает стратегическое значение. Атаки данного типа могут не только временно нарушить работу сервисов, но и существенно повредить репутацию организаций.

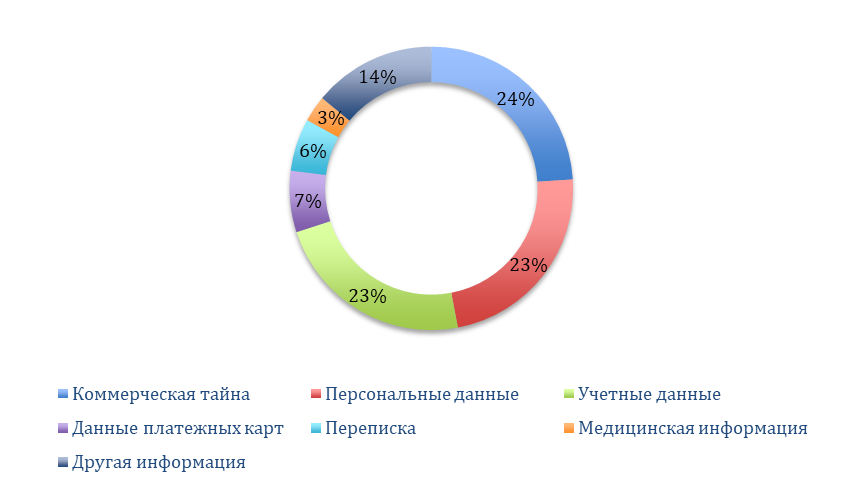

Специфические подходы к защите от DDoS-атак в различных отраслях экономики определяются уникальными особенностями каждого сектора и требованиями к обеспечению информационной безопасности. В частности, медицинские учреждения требуют особого внимания к защите цифровых данных, поскольку потенциальные последствия могут включать в себя невозможность записи на прием к врачу, перезагрузка системы электронной медицинской документации, сбой в работе подключенного к сети оборудования (аппарат МРТ). Банки и финансовые организации также находятся в зоне повышенного риска, ведь они являются одной из наиболее привлекательных целей для злоумышленника. В результате атак возможны блокировки доступа к счетам и платежным системам, утрата доверия клиентов, финансовая нестабильность и убытки. Страхование – еще одна область, где безопасность данных играет ключевую роль. К возможным последствиям относятся неспособность обрабатывать заявки на страхование, недоступность клиентских порталов и хищение персональных данных. Наконец, онлайн-сервисы, такие, как маркетплейсы, онлайн-кассы и системы «Умного дома», также требуют тщательной защиты, поскольку они охватывают широкий спектр устройств. Онлайн-порталы могут быть подвержены атакам, приводящим к нарушениям в работе сайтов, утрате контроля над устройствами и т. д. На рисунке 2 представлена информация о типах украденных данных организаций при успешных атаках.

Рис. 2. Типы украденных данных организаций (составлено самостоятельно на основе [4, с. 66-74])

Особое внимание данного исследования направлено на внесение предложений по изменению образовательных программ, ориентированных на подготовку специалистов, способных эффективно противостоять современным DDoS-угрозам в сфере онлайн-бронирования. В рамках учебных курсов будут рассматриваться как теоретические аспекты защиты, так и практические сценарии, основанные на реальных кейсах. Важной составляющей обучения станет участие будущих специалистов в симуляциях атак, что позволит им овладеть необходимыми навыками работы с системами безопасности и быть готовыми к действиям в реальных условиях.

Предложения по изменению образовательных программ, направленных на подготовку будущих специалистов, будет основано на внедрение в стационарные компьютеры образовательных учреждений инструмента Cisco Packet Tracer и искусственного интеллекта.

Теоретическая часть исследования посвящена анализу существующих методов и технологий защиты от DDoS-атак, которые будут включены в образовательные программы.

DDoS (распределенная DoS-атака) – это разновидность DoS-атаки, но в ней участвует множество источников атаки одновременно, т. е. много компьютеров одновременно нападают на один сайт или сервер, отправляя кучу запросов.

DDos-атаки можно разделить на три основные классификации:

1. По протоколам: DDos-атака может использовать различные сетевые протоколы, включая TCP, HTTP, FTP, DNS, SMTP и IMAP. Примеры атак:

- SYN Flood – истощение ресурсов сервера множеством запросов на установление соединения.

- UDP Flood – перегрузка сервера фальшивыми UDP-пакетами.

- ICMP Flood – отправка множества ICMP-запросов, вызывающих перегрузку системы.

- Smurf Attack – перенаправление трафика на жертву с использованием её IP-адреса.

- Ping of Death – передача чрезмерно больших пакетов данных, приводящих к сбою системы.

2. По модели OSI: эта модель включает семь уровней, каждый из которых соответствует различным аспектам работы сети. Примеры DDoS-атак по уровням:

- Физический уровень (1-й) – не подвержен DDoS-атакам.

- Канальный уровень (2-й) – возможна атака MAC-флуд, перегружающая коммутатор.

- Сетевой уровень (3-й) – пример атаки: ICMP-флуд.

- Транспортный уровень (4-й) – примеры атак: Smurf и SYN-флуд.

- Высшие уровни (5–7) – атаки на сеансы и приложения, например использование слабых мест ПО через протокол Telnet.

3. Классификация по механизму воздействия:

- Флуд-атаки – направлены на переполнение каналов связи различными видами флуда.

- Атаки на уязвимости сетевых протоколов – используют недостатки в стеке протоколов.

- DDoS-атаки на уровень приложений (L7) – эксплуатируют уязвимости приложений для вывода ресурса из строя.

Для обнаружения DDos-атак существует ряд эффективных методов:

- Анализ аномалий трафика – это мониторинг трафика в режиме реального времени, который может выявить резкий рост запросов или нехарактерный объем передаваемых данных. Статистические методы так же в этом случае помогут обнаружить отклонение от нормы показателей трафика.

- Мониторинг состояния сети быстро и точно реагирует на изменения (задержки, потери пакетов, загруженность каналов) в сети, которые могут оказаться атаками.

- Сигнатурные (шаблонные) методы, благодаря имеющейся базе данных известных угроз, сравнивают поступающий трафик с базами данных и при обнаружении цифровых следов блокируют вредоносную часть трафика.

Для минимизации DDos-атак необходимо применять базовые методы защиты. Настроить фаерволы (firewalls), которые будут выявлять и блокировать непроверенный трафик, кроме проверенных портов и адресов. Система CDN (Content Delivery Network) разгрузит сервера, распределив информацию по глобальной сети, некоторые виды CDN могут обнаруживать аномалии и рассеивать трафик. Ещё одна система – DNS, поможет уменьшить нагрузку на сервер с помощью очистки кэша и ограничения скорости ответа.

В связи с развитием информационно-телекоммуникационных технологий сферу информационной безопасности обеспечивают действующие нормы законодательства и международные стандарты. В России действует ряд Федеральных законов о защите информации и ИБ: Федеральный закон «Об информации, информационных технологиях и о защите информации» от 27.07.2006 № 149-ФЗ, Федеральный закон «О персональных данных» от 27.07.2006 № 152-ФЗ, Федеральный закон от 26 июля 2017 года № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации». В Российской Федерации также существуют свои стандарты информационной безопасности (ГОСТ Р ИСО/МЭК 15408, ГОСТ Р 51275 и др.), причем Федеральный закон № 184-ФЗ «О техническом регулировании» декларирует принцип «применения международного стандарта как основы разработки национального стандарта, за исключением ряда случаев».

Практическая часть курса образовательных программ направлена на закрепление теоретических знаний и развитие практических навыков специалистов информационной безопасности. Одним из важных инструментов для обучения кибербезопасности является Cisco Packet Tracer, который представляет собой симулятор моделирования различных сетевых сценариев. Данная модель предоставляет возможность создавать и анализировать сложные сетевые топологии и настраивать оборудование, имитируя условия реальной работы сетей. С помощью Cisco Packet Tracer будущие специалисты смогут не только изучать принципы работы различных протоколов, но и проводить экспериментальные конфигурации, способствующие более глубокому пониманию концепций сетевой безопасности.

Одной из ключевых функций Cisco Packet Tracer является возможность проектирования и анализа сетевых архитектур. Студенты смогут создавать точную копию реальной сети, включающей серверы, маршрутизаторы, коммутаторы и другие элементы, чтобы затем проводить тестирование различных сценариев, включая атаки и защитные меры. Помимо этого, для подготовки к реальным условиям будущие специалисты будут участвовать в симуляции DDos-атак и предотвращать такие виды, как SYN-Flood, UDP-Flood, ICMP-Flood HTTP, POP3 и SMTP. Это позволит увидеть, как атаки влияют на работу сети и ее отдельных компонентов, а также оценить последствия для платформ онлайн-бронирования.

После того как студенты изучат механизмы DDos-атак и их влияние на сеть, они смогут приступить к разработке и тестированию защитных стратегий. Cisco Packet Tracer предлагает множество инструментов для настройки межсетевых экранов, систем обнаружения вторжений (IDS/IPS), балансировщиков нагрузки и других средств защиты. Будущие специалисты смогут проверять эффективность этих решений в условиях имитации реального трафика и атак для определения наиболее оптимального подхода к защите платформ онлайн-бронирования.

Cisco Packet Tracer включает поддержку широкого спектра сетевого оборудования и программного обеспечения, используемого в современных сетях. Студенты смогут получить возможность работать с такими продуктами, как Cisco ASA Firewall, Cisco IOS Router и другими популярными решениями.

Одним из важнейших качеств квалифицированного специалиста информационной безопасности является способность быстро анализировать ситуацию и принимать обоснованные решения. Cisco Packet Tracer поможет развитию этих навыков, предоставляя возможность исследования поведений сети под нагрузкой, выявления аномалии в трафике и разработки стратегии предотвращения и минимизации последствий атак. Такой подход будет способствовать формированию у студентов критического мышления и способности эффективно решать проблемы в условиях ограниченного времени.

Помимо этого, в систему каждого стационарного компьютера будет внедрен искусственный интеллект, взаимодействующий с Cisco Packet Tracer. С помощью него студенты смогут противодействовать кибератакам. Искусственный интеллект будет постоянно обновлять базу данных о кибератаках. Это позволит создавать интересные и актуальные сценарии, а также генерировать новые уникальные модели, которые ещё не встречались, но могут появиться в будущем на основе уже изученных моделей и схем. Таким образом, студенты смогут развивать навыки решения реальных задач, которые будут практически применимы в их профессиональной деятельности. Это поможет им эффективно противостоять DDos-атакам в сфере онлайн-бронирования.

Заключение

В завершении данной статьи следует подчеркнуть, что подготовка высококвалифицированных специалистов в области информационной безопасности, способных эффективно противостоять DDoS-атакам на платформы онлайн-бронирования, представляет собой задачу высокой важности и значимости. Учитывая рост числа киберугроз, необходимо уделять особое внимание не только теоретической подготовке студентов, но и развитию у них практических навыков, которые будут востребованы при решении реальных задач. Включение в учебные программы современных инструментов, таких как симулятор сетевых технологий Cisco Packet Tracer и системы искусственного интеллекта, поможет будущим специалистам освоить передовые методы обеспечения безопасности и успешно реагировать на возникающие угрозы. Это, в конечном итоге, поспособствует усилению общей защищенности цифровых платформ и повышению профессионального уровня в сфере информационной безопасности.

.png&w=384&q=75)

.png&w=640&q=75)