Система защиты информации (система ЗИ) – совокупность объектов информатизации, пользователей, органов защиты информации, используемых ими организационных мер и средств защиты информации, организованная и функционирующая в порядке, установленном правовыми актами Российской Федерации.

Информационная система (ИС) – совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств.

Информационные системы включают в себя:

- государственные информационные системы (ГИС) – федеральные информационные системы и региональные информационные системы;

- созданные на основании соответственно федеральных законов, законов субъектов Российской Федерации, на основании правовых актов государственных органов;

- муниципальные информационные системы, созданные на основании решения органа местного самоуправления;

- иные информационные системы.

К объектам защиты в информационной системе относят:

- информация, содержащаяся в ИС;

- технические средства (в том числе средства вычислительной техники);

- машинные носители информации;

- средства и системы связи и передачи данных;

- технические средства обработки буквенно-цифровой, графической, видео- и речевой информации);

- общесистемное, прикладное, специальное программное обеспечение;

- информационные технологии;

- средства защиты.

Реализация защиты информации обеспечивается выполнением:

- требований к организации защиты информации, содержащейся в информационной системе;

- требований к мерам защиты информации в информационной системе.

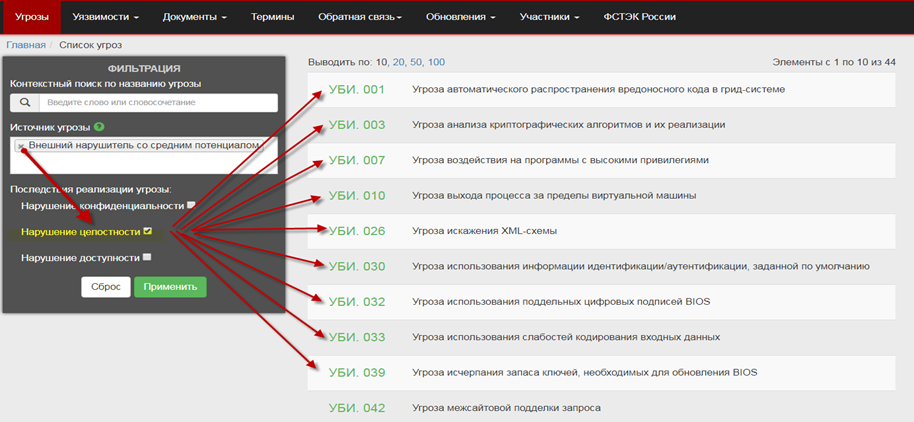

Важным этапом подхода к защите информации является определение:

- угроз безопасности информации;

- возможных способов реализации угроз безопасности информации;

- последствий от нарушения свойств безопасности информации (конфиденциальности, целостности, доступности).

Рис. 1

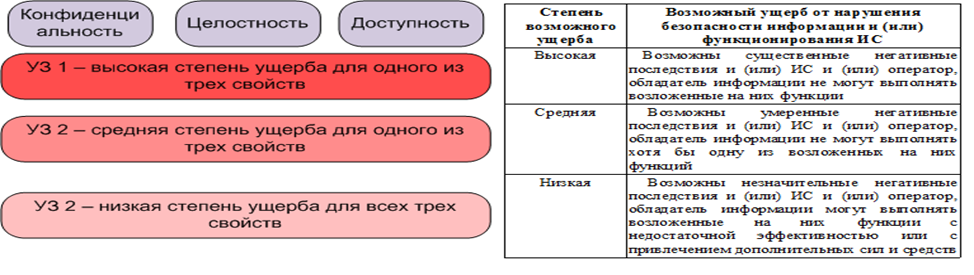

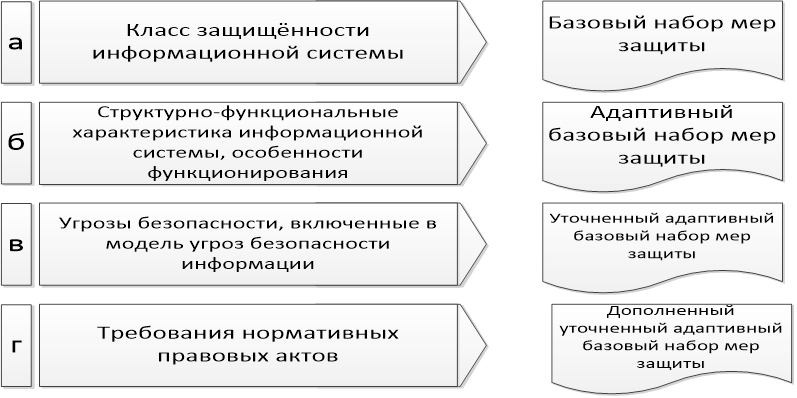

Требования к системе защиты информации ИС включаются в техническое задание на создание ИС или частное техническое задание на создание системы защиты информации информационной системы. Вводятся и систематизируются составы мер защиты информации (обеспечения безопасности) и их базовые наборы для соответствующего класса защищенности каждой категории информационных систем или объектов. Разрабатывается и вводится алгоритм выбора мер защиты.

Рис. 2

Методология защиты информации

- Уровень защищенности.

- Класс ИС.

- Набор мер.

- Подбор средств защиты информации.

Определение класса защищённости

Рис. 3

Рис. 4

Порядок действий по выбору мер защиты информации для их реализации

в ИС

Рис. 5

Для проведения работ по защите информации в ходе создания и эксплуатации информационной системы обладателем информации (заказчиком) и оператором в соответствии с законодательством Российской Федерации при необходимости привлекаются организации, имеющие лицензию на деятельность по технической защите конфиденциальной информации в соответствии с Федеральным законом от 4 мая 2011 г. № 99-ФЗ «О лицензировании отдельных видов деятельности» (Собрание законодательства Российской Федерации, 2011, № 19, ст. 2716; № 30, ст. 4590; № 43, ст. 5971; № 48, ст. 6728; 2012, № 26, ст. 3446; № 31, ст. 4322; 2013, № 9, ст. 874).

Для обеспечения защиты информации, содержащейся в информационной системе, применяются средства защиты информации, прошедшие оценку соответствия в форме обязательной сертификации на соответствие требованиям по безопасности информации в соответствии со статьей 5 Федерального закона от 27 декабря 2002 г. № 184-ФЗ «О техническом регулировании» (Собрание законодательства Российской Федерации, 2002, № 52, ст. 5140; 2007, № 19, ст. 2293; № 49, ст. 6070; 2008, № 30, ст. 3616; 2009, № 29, ст. 3626; № 48, ст. 5711; 2010, № 1, ст. 6; 2011, № 30, ст. 4603; № 49, ст. 7025; № 50, ст. 7351; 2012, № 31, ст. 4322; 2012, № 50, ст. 6959).

Защита информации, содержащейся в информационной системе, является составной частью работ по созданию и эксплуатации информационной системы и обеспечивается на всех стадиях (этапах) ее создания, в ходе эксплуатации и вывода из эксплуатации путем принятия организационных и технических мер защиты информации, направленных на блокирование (нейтрализацию) угроз безопасности информации в информационной системе, в рамках системы (подсистемы) защиты информации информационной системы (далее – система защиты информации информационной системы) (в ред. Приказа ФСТЭК России от 15.02.2017 № 27).

Организационные и технические меры защиты информации, реализуемые в рамках системы защиты информации информационной системы, в зависимости от информации, содержащейся в информационной системе, целей создания информационной системы и задач, решаемых этой информационной системой, должны быть направлены на исключение:

- неправомерных доступа, копирования, предоставления или распространения информации (обеспечение конфиденциальности информации);

- неправомерных уничтожения или модифицирования информации (обеспечение целостности информации);

- неправомерного блокирования информации (обеспечение доступности информации).

Для обеспечения защиты информации, содержащейся в информационной системе, проводятся следующие мероприятия:

- формирование требований к защите информации, содержащейся в информационной системе;

- разработка системы защиты информации информационной системы;

- внедрение системы защиты информации информационной системы;

- аттестация информационной системы по требованиям защиты информации (далее – аттестация информационной системы) и ввод ее в действие;

- обеспечение защиты информации в ходе эксплуатации аттестованной информационной системы;

- обеспечение защиты информации при выводе из эксплуатации аттестованной информационной системы или после принятия решения об окончании обработки информации.

В современном цифровом мире данные стали главной ценностью, и для их защиты требуется тщательный, индивидуальный подход. Целью проводимых в организациях мероприятий по защите информации является обеспечение её безопасности.

.png&w=384&q=75)

.png&w=640&q=75)