AnyDesk – это проприетарная программа, предназначенная для удалённого управления, доступа и технической поддержки компьютеров и других устройств. Разработка данного программного обеспечения началась в 2014 году компанией AnyDesk Software GmbH.

Приложение привлекло огромное количество пользователей со всего интернета за счет своей простоты и доступности. Для работы с Anydesk-ом нужно чтобы у пользователей, один из которых передаст доступ другому человеку, было записано приложение Anydesk на компьютере.

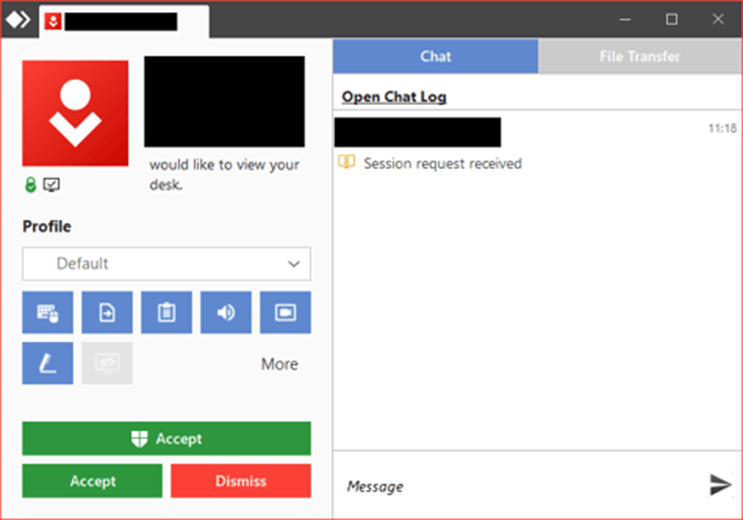

Далее один из пользователей вводит код доступа другого пользователя и после принятия запроса на подключение на компьютер чей код ввели (рис.), Anydesk предоставляет управление компьютером другому пользователю.

Рис. Окно запроса на установку сессии Anydesk

Шифрование и безопасность передачи данных в AnyDesk. AnyDesk уделяет особое внимание безопасности соединений, так как приложение предназначено для удаленного доступа к устройствам, а значит, передает чувствительные данные. В своей архитектуре AnyDesk использует современные криптографические стандарты и сетевые протоколы, направленные на защиту данных в процессе передачи [2].

TLS 1.2: основа защищённого соединения

Одним из ключевых компонентов обеспечения безопасности в AnyDesk является протокол защищённой передачи данных – TLS (Transport Layer Security) версии 1.2. Этот протокол широко используется в сфере интернет-банкинга, электронной коммерции и на сайтах, работающих по протоколу HTTPS. Его применение гарантирует высокий уровень защиты передаваемой информации, даже при работе в открытых или ненадёжных сетях.

Протокол TLS 1.2 выполняет сразу несколько критически важных функций:

- Шифрование канала связи.

- Защита от прослушивания и модификации.

- Аутентификация сторон.

Таким образом, использование TLS 1.2 в AnyDesk – это не просто техническая формальность, а основополагающий элемент архитектуры безопасности, обеспечивающий конфиденциальность, целостность и надёжность взаимодействия между пользователем и системой.

2. RSA 2048

На этапе установления соединения используется асимметричное шифрование RSA с длиной ключа 2048 бит. Этот алгоритм обеспечивает безопасный обмен ключами между устройствами – то есть, прежде чем начнётся обмен данными, клиенты удостоверяются в подлинности друг друга.

3. AES-256: надёжное шифрование данных

После установления соединения AnyDesk использует симметричное шифрование AES (Advanced Encryption Standard) с длиной ключа 256 бит. Этот алгоритм считается одним из самых надёжных на сегодняшний день и активно применяется в государственном и военном секторах для защиты конфиденциальной информации. AES-256 гарантирует, что все передаваемые данные остаются недоступными для посторонних.

4. Proprietary DeskRT Protocol

AnyDesk не использует стандартные удалённые протоколы, как, например, RDP или VNC. Вместо этого он разработал собственный протокол DeskRT – он оптимизирован для передачи изображений рабочего стола с минимальной задержкой и высокой скоростью, даже при слабом интернет-соединении. DeskRT передаёт только изменённые пиксели, что снижает нагрузку и ускоряет отклик.

Все это дает понять по какому принципу работает AnyDesk. Имея такую сильную базу, как можно обойти её, будучи мошенником?

Возможные риски при использовании AnyDesk

Хотя AnyDesk разработан с учётом современных стандартов безопасности, полностью исключить риски невозможно. Одним из потенциальных уязвимых звеньев остаётся программный код, в котором могут быть допущены ошибки, позволяющие злоумышленникам получить несанкционированный доступ к данным.

Один из таких случаев – это уязвимость CVE-2024-12754 [1], обнаруженная исследователем Наором Ходоровым и зарегистрированная под кодами ZDI-24-1711 и ZDI-CAN-23940.

В чём суть уязвимости

Данная уязвимость позволяет локальному злоумышленнику получить доступ к чувствительной информации на устройстве, где установлена программа AnyDesk. Хотя для её эксплуатации требуется физический или локальный доступ к системе, сам факт наличия подобной уязвимости подчёркивает важность своевременного обновления программного обеспечения и контроля над физическим доступом к устройствам.

Для её эксплуатации атакующий должен обладать возможностью запускать код с пониженными привилегиями на целевой системе.

Конкретно уязвимость связана с обработкой фоновых изображений. Создавая символическую ссылку (junction), злоумышленник может обойти защиту и прочитать произвольные файлы от имени службы AnyDesk. Это, в свою очередь, может привести к раскрытию учетных данных, хранящихся в системе, и, как следствие, к дальнейшему компрометированию устройства.

Это показывает нам то, что проблемы могут лежать иногда в самой системе и мы не всегда можем понять может ли это нам навредить или нет.

Люди как уязвимость: роль социальной инженерии в атаках через AnyDesk

Одним из наиболее уязвимых элементов в системе информационной безопасности остаются не технологии, а сами пользователи. Методы социальной инженерии основаны на психологическом воздействии: цель злоумышленников – не преодоление технических барьеров, а манипуляция поведением человека. Вместо поиска уязвимостей в программном обеспечении, они стремятся убедить пользователя добровольно раскрыть конфиденциальную информацию или предоставить доступ к своему устройству.

Программа удалённого доступа AnyDesk нередко используется в подобных схемах. Её особенности – в частности, возможность подключения без физического контакта с устройством – делают её удобным инструментом в руках мошенников. Ниже рассмотрим распространённые способы социальной инженерии, применяемые в контексте AnyDesk.

Основные приёмы социальной инженерии являются:

- Звонки от «службы поддержки». Один из наиболее популярных приёмов – подделка звонков от технической поддержки. Мошенник представляется сотрудником известной компании, например банка или интернет-сервиса, и сообщает о якобы выявленной проблеме: подозрительной активности, необходимости срочной диагностики и т. п. Под этим предлогом он предлагает установить AnyDesk и продиктовать код доступа. После подключения получает полный контроль над устройством [3, 4].

- Фишинговые письма и ссылки. Пользователю может прийти письмо, оформленное как официальное уведомление от службы безопасности или техподдержки. В нём содержится ссылка для скачивания AnyDesk или просьба сообщить код подключения. Цель – вынудить жертву подключиться, чтобы получить доступ к системе.

- Создание чувства срочности. Мошенники часто создают видимость критической ситуации: например, сообщают о взломе аккаунта или угрозе безопасности банковских средств. В спешке пользователь может установить AnyDesk и передать доступ, полагая, что действует во благо собственной защиты.

- Мошенничество при купле-продаже. В интернет-объявлениях злоумышленники предлагают несуществующие товары или услуги. После достижения договорённости с потенциальной жертвой они просят установить AnyDesk якобы для подтверждения заказа, после его получают доступ к личным данным пользователя [3, 4].

Примеры реального использования:

- Фальшивые банковские звонки. Злоумышленник звонит жертве от имени банка и сообщает о подозрительной активности на счёте. Под предлогом защиты средств предлагает подключиться через AnyDesk. После получения доступа он может как вывести средства, так и получить доступ к важной информации [3, 4].

- Интернет-покупки. Мошенники размещают объявления о продаже товаров по выгодным ценам. После отклика от потенциального покупателя они убеждают его установить AnyDesk для проверки «реальности» товара. В результате получают доступ к данным пользователя, включая сохранённые пароли и платёжную информацию.

- Атаки на сотрудников организаций. Злоумышленник может отправить письмо, выдавая себя за коллегу или делового партнёра, и под предлогом решения технической задачи попросить установить программу для удалённого доступа. В результате он получает возможность проникновения в корпоративную сеть.

- Фальшивая техподдержка по электронной почте. Пользователю приходит письмо с сообщением о «необычной активности» в его аккаунте. Сопровождается это просьбой установить AnyDesk и передать код подключения для проверки. Выполнив инструкции, жертва непреднамеренно предоставляет полный доступ к своему устройству.

Как защититься от социальной инженерии

Чтобы минимизировать риски, следует соблюдать следующие меры предосторожности:

- Не давайте доступ тем, кто сам к вам обратился. Если кто-то неожиданно звонит и просит установить AnyDesk – это тревожный сигнал. Особенно если начинает торопить, говорит, что с вашей карты списываются деньги, ваш аккаунт взломали и тому подобное. Помните: ни банк, ни техподдержка не будет просить установить удалённый доступ без вашей инициативы. Лучше прервать разговор и перезвонить по официальному номеру.

- Следите, что вы устанавливаете. Мошенники могут прислать ссылку на якобы «официальный» сайт AnyDesk, а там окажется поддельная программа или вирус. Устанавливайте программу только с официального сайта https://anydesk.com. Не качайте файлы из чатов, писем, мессенджеров – это может быть ловушка.

- Используйте двухфакторную аутентификацию и надёжные пароли. Даже если кто-то получит доступ к вашему устройству, двухфакторная аутентификация может остановить дальнейшие действия. Это дополнительная защита для почты, банков, соцсетей и других важных сервисов.

- Проверяйте действия на экране, если уже дали доступ. Если всё-таки подключение уже произошло, внимательно следите, что делает человек. Если он открывает браузер, документы, доступ к почте – немедленно прерывайте соединение. В AnyDesk это можно сделать одной кнопкой.

- После подозрительной сессии – меняйте пароли. Если вы подозреваете, что кто-то получил доступ к вашему устройству, смените пароли как можно быстрее. Начните с электронной почты и банковских сервисов.

- Обучайте близких. Пожилые люди чаще становятся жертвами таких схем. Расскажите им, как выглядят мошеннические звонки и что делать в таких ситуациях. Простая фраза «не устанавливай ничего, если не звонил сам» уже может спасти.

.png&w=384&q=75)

.png&w=640&q=75)