Вводная часть

В исследовании [1] предложен базовый шаблон текущего состояния («как есть»), позволяющий идентифицировать системные ограничения и уязвимости в механизмах учета внеурочной деятельности обучающихся.

К числу выявленных уязвимостей относится ручная обработка данных, включая конфиденциальные сведения, что сопряжено с рисками их утечки или искажения. Для устранения данной проблемы предлагается проектирование и внедрение защищённой базы данных, обеспечивающей повышение уровня информационной безопасности обучающихся и сотрудников.

Основная часть

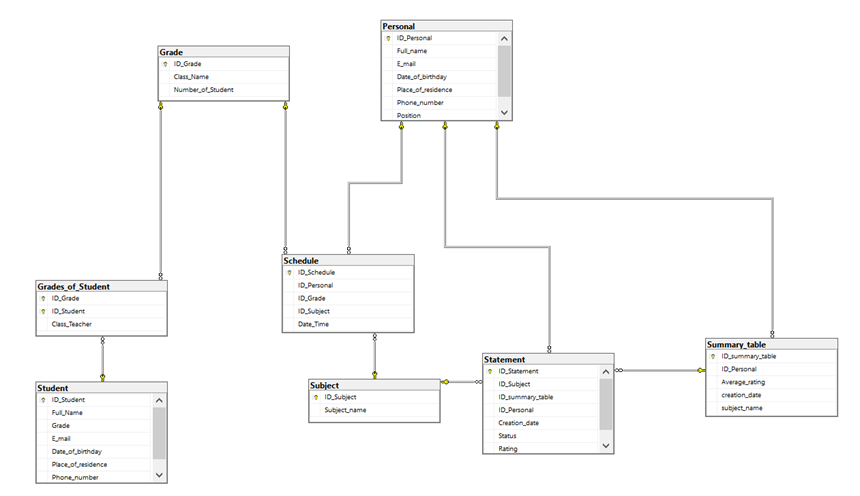

Для оптимизации процессов была создана база данных StudentManagementSystem. На рисунке 1 показана диаграмма базы данных.

Рис. 1. Диаграмма базы данных учёта внеурочной деятельности обучающихся

Для безопасности данных внедрена ролевая модель с аутентификацией пользователей. Доступ к таблицам, запросам и процедурам регулируется через индивидуальные права, исключая несанкционированные действия.

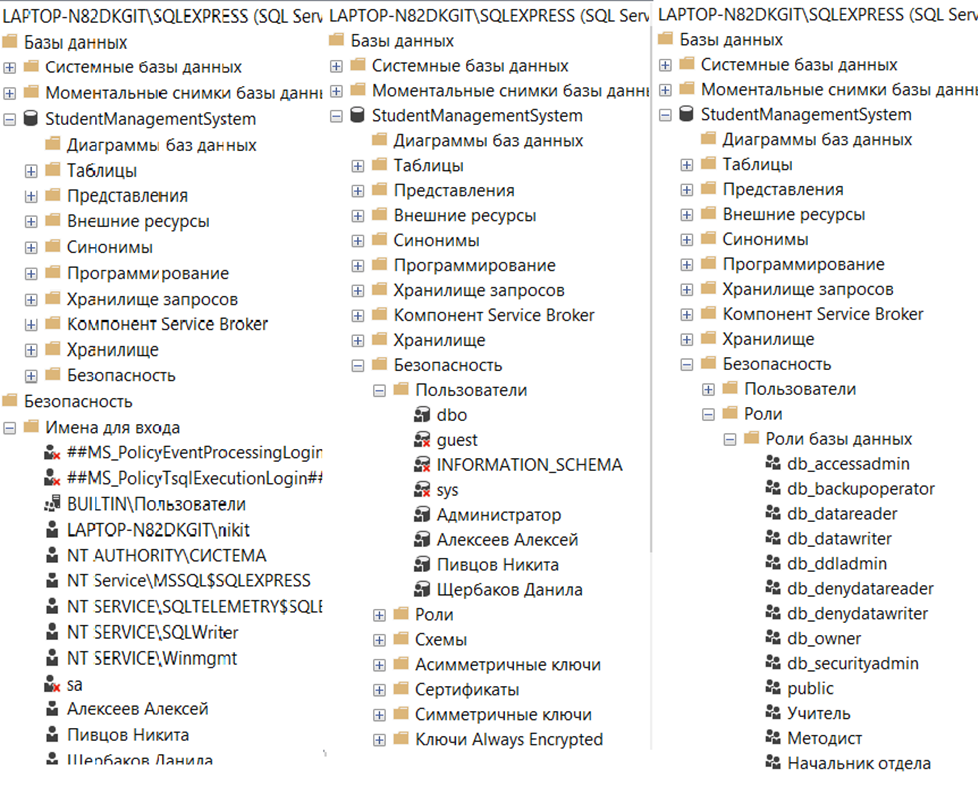

Для усиления безопасности внедрена ролевая модель распределения прав, где пользователи распределяются по группам с идентичными уровнями доступа. Например, сотрудникам присвоена роль «Учитель», ограничивающая доступ к конфиденциальным данным, что минимизирует риск случайного или умышленного изменения информации. Настройка механизмов контроля доступа подтверждена визуально: на рисунке 2 показаны элементы системы в каталоге базы данных.

Такой подход не только укрепляет защиту данных, но и упрощает администрирование, позволяя централизованно управлять правами пользователей в рамках автоматизированной системы.

Рис. 2. Результат создания регистрационных имен, имен пользователей и пользовательских ролей

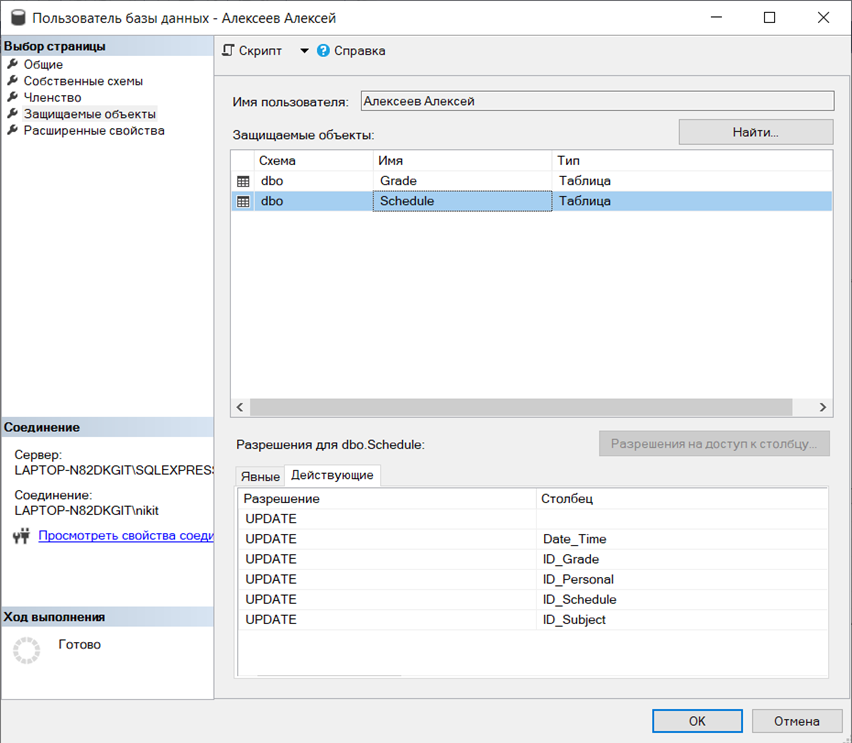

Индивидуальная настройка прав доступа обеспечивает защиту данных за счёт гибкого распределения привилегий между пользователями. Это исключает несанкционированное взаимодействие с конфиденциальной информацией и снижает риск ошибок при её обработке. Например, пользователь на рисунке 3 имеет доступ только к редактированию двух конкретных таблиц, тогда как остальные сотрудники работают с данными в рамках своих полномочий.

Рис. 3. Права доступа пользователей

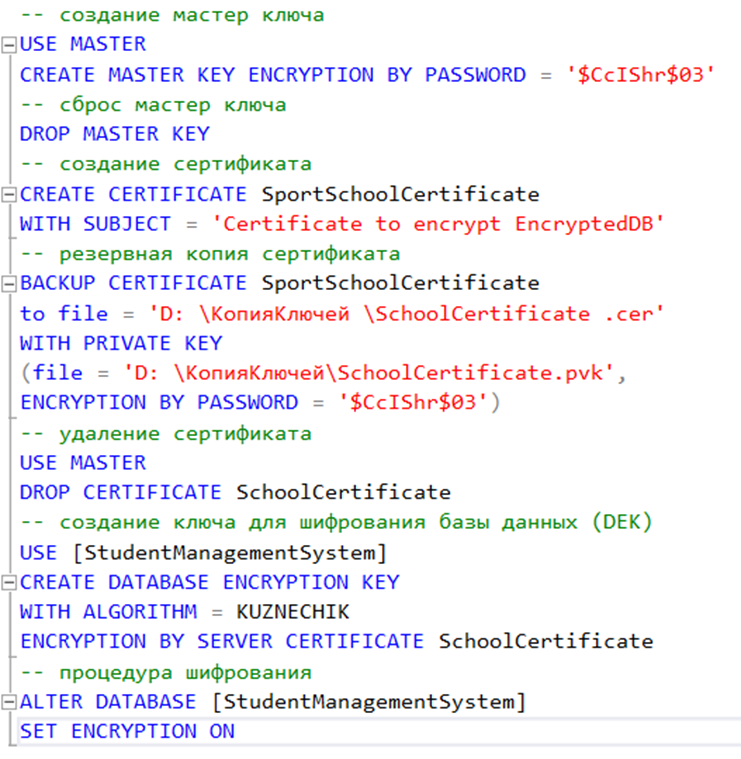

При проектировании базы данных автоматизированной системы учёта внеурочной деятельности учащихся была реализована технология прозрачного шифрования. Этот подход позволяет обеспечить безопасность хранения информации без необходимости модификации существующей структуры базы данных или изменения рабочих процессов приложений.

Для реализации прозрачного шифрования базы данных выполнен ряд последовательных действий. Сначала создан главный ключ базы данных в системной БД master, который служит основой для защиты остальных криптографических элементов. На его основе сгенерирован сертификат, обеспечивающий безопасное хранение данных, а затем ключ шифрования, отвечающий за автоматическое преобразование информации. Завершающим этапом стала активация процесса шифрования, после чего все данные в БД начали шифроваться с использованием алгоритма ГОСТ Р 34.12–2015 «Кузнечик».

Данный алгоритм сочетает современные криптографические методы. Его особенность применение линейных преобразований через регистр сдвига, что упрощает вычислительные операции, и использование сети Фейстеля для развертки ключей, повышающей устойчивость к взлому. По уровню безопасности «Кузнечик» сопоставим с AES, но требует меньше итераций для шифрования, что ускоряет обработку данных. Это делает его эффективным решением для защиты конфиденциальной информации.

После настройки система автоматически шифрует и расшифровывает данные, не требуя дополнительных действий от пользователей. Визуализация этапов настройки, включая команды для генерации ключей и активации шифрования, представлена на рисунке 4. Такой подход обеспечивает не только высокую степень защиты, но и простоту интеграции в существующие процессы работы с базой данных.

Рис. 4. Листинг команд, используемых при настройке прозрачного шифрования базы данных

Выводы по работе

Итогом работы стало проектирование и защиты базы данных автоматизированной системы учёта внеурочной деятельности обучающихся. Внедрение ролевой модели управления правами, индивидуальных настроек доступа и шифрования по алгоритму ГОСТ Р 34.12–2015 «Кузнечик» обеспечивают безопасное хранение и обработку данных, минимизируя риски утечек и нарушений.

.png&w=384&q=75)

.png&w=640&q=75)