Цифровая трансформация государственного управления требует создания эффективных и безопасных механизмов обмена информацией, особенно когда речь идет о конфиденциальных данных. В Российской Федерации активно развиваются цифровые сервисы, однако вопросы защиты информации при её передаче между органами государственной власти и внутри одного органа остаются недостаточно проработанными.

Актуальность исследования обусловлена необходимостью соблюдения требований законодательства в области защиты персональных данных, служебной и государственной тайны, а также минимизации рисков утечек информации.

Новизна работы заключается в разработке адаптированных к региональным условиям моделей и алгоритмов обмена конфиденциальной информацией, сочетающих технические, организационные и правовые аспекты.

Цель исследования: разработка и обоснование эффективных моделей и алгоритмов обмена конфиденциальной информацией в органах государственной власти.

Задачи:

- Проанализировать правовые и технические аспекты обмена конфиденциальной информацией.

- Изучить существующие модели обмена конфиденциальной информацией и выявить проблемы в работе органов государственной власти.

- Разработать теоретическую модель и практические рекомендации по совершенствованию процессов обмена конфиденциальными данными.

- Оценить эффективность предложенных решений.

Проведенный анализ научных работ [1] и нормативно-правовых актов показал, что в российском законодательстве отсутствует единое определение конфиденциальной информации. К ней относят любые данные, доступ к которым ограничен федеральными законами (например, персональные данные, служебная тайна). Основными регулирующими документами являются Федеральные законы № 149-ФЗ [2] и № 152-ФЗ [3], устанавливающие общие требования к работе с информацией ограниченного доступа, однако не содержит конкретных алгоритмов и методик для её защищенного обмена.

Особую актуальность эта проблема приобретает в контексте специфики регионов. Так, например, в Ханты-Мансийском автономном округе – Югре активно внедряется цифровизация всех сфер развития региона, увеличивается объем межведомственного электронного документооборота, существует потребность в защите персональных данных граждан и служебной информации.

Анализ деятельности органов государственной власти показал наличие таких пробелов в алгоритмах обмена конфиденциальными сведениями, как:

- отсутствие единых стандартизированных протоколов обмена информацией ограниченного доступа, применяемых во всех органах государственной власти;

- недостаточный уровень автоматизации соответствующих процессов;

- недостаточная обученность сотрудников органов государственной власти при работе с конфиденциальной информацией.

Исследование проводилось с использованием следующих методов: анализ, моделирование, экспериментальная оценка.

При рассмотрении вопросов обмена конфиденциальной информацией в организациях в первую очередь следует обратить внимание на наиболее часто используемые алгоритмы шифрования данных, каждый из которых решает свои задачи: симметричные (AES), асимметричные (RSA, ECC), гибридные (PGP) [4].

Для органов государственной власти оптимальным представляется гибридный алгоритм шифрования данных как наиболее устойчивый к различным угрозам и обеспечивающий эффективное и безопасное информационное взаимодействие.

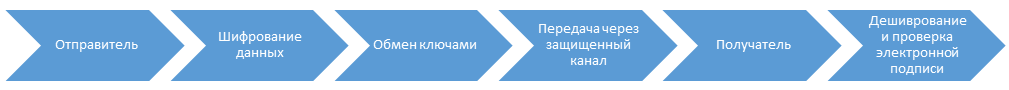

В различных организациях и органах государственной власти реализуется собственная политика информационной безопасности, в связи с чем алгоритмы обмена конфиденциальной информацией отличаются. Вместе с тем любой такой алгоритм имеет в себе основные составляющие (рис. 1).

Рис. 1. Основные составляющие передачи конфиденциальной информации в организации

К особенностям реализации обмена конфиденциальной информацией следует отнести:

- Использование сертифицированных СКЗИ (КриптоПро, VipNet).

- Резервное копирование ключей в HSM (Hardware Security Module).

- Логирование всех операций (для аудита безопасности).

К специфическим особенностям обмена конфиденциальной информацией в органах государственной власти относится соответствие алгоритмов требованиям различных ГОСТов, требованиям, установленным ФСТЭК России.

Органы государственной власти в своей деятельности используют систему межведомственного электронного взаимодействия, обеспечивающую обмен как конфиденциальной, так и общедоступной информацией.

К примеру, в органах государственной власти Ханты-Мансийского автономного округа – Югры используется программное обеспечение для делопроизводства «ДелоWeb».

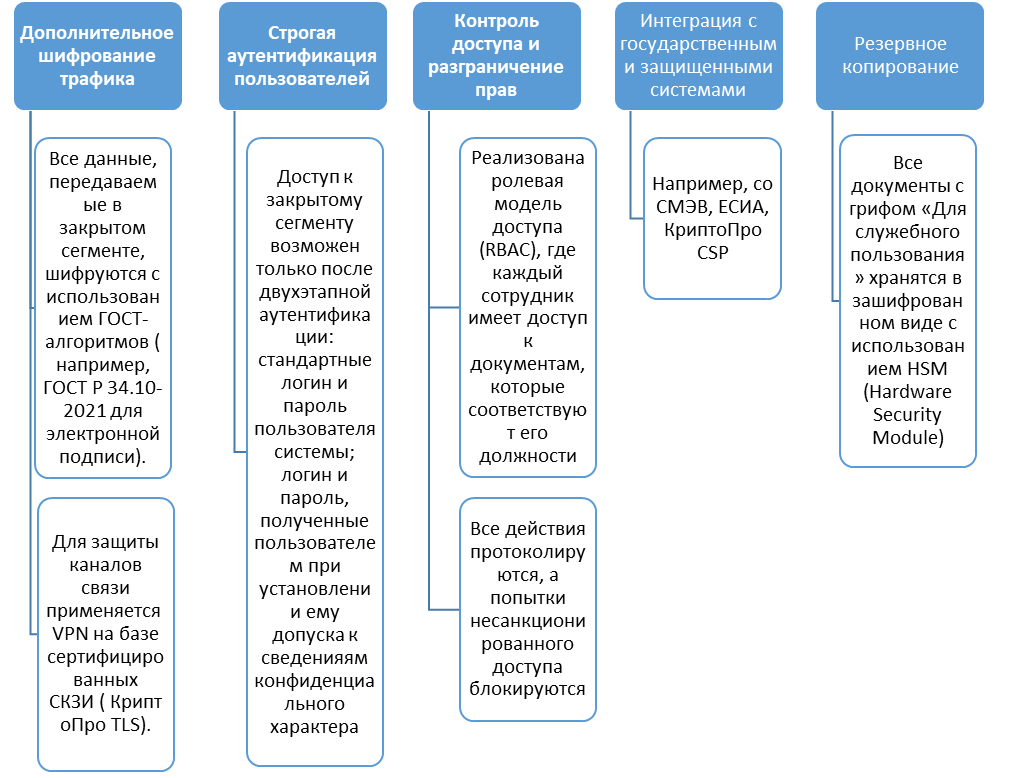

Отдельным элементом такого программного обеспечения является закрытый сегмент, где осуществляется обмен информацией с грифом «для служебного пользования». Отличием закрытого сегмента является использование специализированных криптографических протоколов и механизмов защиты, обеспечивающих безопасный обмен конфиденциальными данными. В системе «ДелоWeb» для этого применяются следующие технологии (рис. 2): дополнительное шифрование трафика; строгая аутентификация пользователей; контроль доступа и разграничение прав; интеграция с государственными защищенными системами; резервное копирование и защита от утечек.

Рис. 2. Технологии, обеспечивающие безопасный обмен конфиденциальными данными в закрытом сегменте «ДелоWeb»

Таким образом, предлагается рассмотреть следующее решение проблем, обозначенных выше:

- Организовать обучение государственных гражданских служащих, иных работников органов государственной власти по работе с конфиденциальной информацией.

- Внедрить отдельные модели обмена конфиденциальной информацией, принятые в органах государственной власти федерального уровня.

- Откорректировать существующие алгоритмы работы в части обмена конфиденциальной информацией в органах государственной власти, уделив особое внимание возможности осуществления такого обмена с использованием компьютерного оборудования, защищенных локальных сетей с минимизацией личного участия государственных гражданских служащих, иных работников.

Решение проблемы может быть достигнуто, в том числе с применением следующих вариантов:

- Децентрализованное хранение данных на блокчейне (конфиденциальные данные разбиваются на фрагменты и распределяются по нескольким узлам в государственной блокчейн-сети).

- Квантовое распределение ключей (использование квантовых технологий (например, протокол BB84) для генерации и передачи шифровальных ключей). Преимущества: защита от атак с квантовыми компьютерами, обнаружение перехвата данных на физическом уровне.

- Динамическое управление доступом: искуственный интеллект анализирует поведение сотрудников и автоматически корректирует уровни доступа. Например, сотрудник запрашивает данные вне рабочего времени – система запрашивает дополнительную биометрическую верификацию.

- Смарт-контракты для автоматизации согласования.

- Биометрическая аутентификация.

- Самообучающаяся система защиты (искусственный интеллект обучается на исторических данных об утечках и атаках, автоматически обновляет политики безопасности и блокирует подозрительные действия).

- Гармонизация с законодательством через (искусственный интеллект на основе NLP (Natural Language Processing) анализирует новые законы и автоматически обновляет политики доступа и шифрования).

Внедрение одного или нескольких предложенных элементов на наш взгляд будет являться преимуществом при определении подходов к обмену конфиденциальной информацией в органах государственной власти.

Полученные результаты демонстрируют эффективность предложенного комплексного подхода к организации обмена конфиденциальной информацией.

На основе проведенного исследования разработан комплекс практических рекомендаций.

Реализация этих вариантов позволит создать устойчивую систему защиты конфиденциальной информации в органах государственной власти и обеспечить безопасный обмен данными между ведомствами.

Результаты исследования могут быть использованы для разработки программного обеспечения, адаптированного к деятельности государственных органов, а также для формирования региональных стандартов информационной безопасности.

Дальнейшим направлением исследования является анализ эффективности внедрения технологий искусственного интеллекта и блокчейна.

.png&w=384&q=75)

.png&w=640&q=75)