Введение

В условиях стремительной цифровой трансформации и массовой миграции корпоративных ресурсов в облачные инфраструктуры, защита персональных данных (ПДн) становится одной из наиболее критичных задач информационной безопасности [1]. Традиционные подходы к защите, основанные на концепции контролируемого сетевого периметра, демонстрируют свою несостоятельность в реалиях распределенных вычислений, удаленной работы и использования концепции Bring Your Own Device (BYOD), что подтверждается анализом современного ландшафта угроз [1].

Анализ современного ландшафта киберугроз показывает, что основными векторами атак на облачные сервисы остаются фишинг, компрометация пользовательских устройств и несанкционированный доступ, приводящие к масштабным утечкам чувствительной информации [1]. В традиционной модели сетевой безопасности предполагается, что пользователи и устройства, находящиеся внутри корпоративной сети (или подключенные через VPN), по умолчанию заслуживают доверия. Это архитектурное допущение позволяет злоумышленникам, успешно преодолевшим внешний периметр, беспрепятственно осуществлять горизонтальное перемещение (lateral movement) внутри сети и получать доступ к ПДн [8].

В связи с этим необходим переход к парадигме Zero Trust («никому не доверять»), требующей постоянной верификации каждого запроса к данным независимо от местоположения источника [8].

Цель исследования: оценить эффективность архитектуры Zero Trust для управления доступом к персональным данным в облачных сервисах в сравнении с традиционными моделями. Для этого решаются следующие задачи: сравнительный анализ подходов; разработка математической модели оценки рисков и управления доступом; формализация алгоритма адаптивного контекстно-зависимого контроля; имитационное моделирование угроз с количественной оценкой эффективности; формулировка рекомендаций по внедрению Zero Trust в облачные среды обработки ПДн.

Объект исследования: системы управления доступом к персональным данным в облачных сервисах.

Предмет исследования: методы и модели оценки эффективности архитектуры Zero Trust для снижения рисков компрометации персональных данных.

Обзор литературы и существующих моделей

Исторически защита корпоративных данных базировалась на модели «Castle-and-Moat» (замок и ров), или традиционной периметровой безопасности. В рамках этого подхода основное внимание уделяется защите границ сети с помощью межсетевых экранов, систем обнаружения вторжений (IDS/IPS) и VPN-шлюзов. Как отмечают исследователи, фундаментальный недостаток данной парадигмы заключается в транзитивном доверии: скомпрометированная учетная запись или устройство внутри периметра получают избыточные привилегии доступа к ресурсам [8].

Концепция Zero Trust Architecture (ZTA), впервые предложенная аналитиками Forrester Research, радикально меняет этот подход, постулируя принцип: «никогда не доверять – всегда проверять» [2]. Архитектура нулевого доверия исключает понятие доверенной сети, требуя строгой аутентификации и авторизации для каждого сеанса доступа на основе динамического контекста.

Построение систем защиты ПДн в облаке строго регламентируется международными и национальными стандартами. Стандарты ISO/IEC 27017 [4] и NIST SP 800-144 [5] определяют базовые требования к безопасности облачных вычислений. В то же время публикация NIST SP 800-207 формализует принципы ZTA, которые органично дополняют требования регуляторов по защите приватности (таких как GDPR и Федеральный закон РФ № 152-ФЗ «О персональных данных»), требуя внедрения механизмов минимизации привилегий (Least Privilege) [7, 11]. Систематизация различий подходов представлена в таблице 1.

Таблица 1

Сравнение традиционной модели безопасности и Zero Trust

Модель | Основные принципы | Контроль доступа | Уровень безопасности |

Традиционная | Доверие внутри сети, защита периметра | Ролевой доступ (RBAC), статичные правила | Средний (уязвимость к внутренним угрозам) |

Zero Trust | Постоянная проверка, микросегментация, MFA | Атрибутный доступ (ABAC) + динамический контекст | Высокий (устойчивость к латеральному перемещению) |

Переход от RBAC к ABAC в Zero Trust позволяет учитывать не только роль пользователя, но и состояние устройства, геолокацию, время и поведенческие паттерны, что критически важно для защиты ПДн в публичных облаках. Гибридные модели, сочетающие принципы Zero Trust с традиционными подходами, повышают гибкость и безопасность [9, с. 1-8].

Методология

Для проведения оценки эффективности ZTA необходимо формализовать метрики риска и доступа. В данном исследовании используется вероятностный подход к оценке рисков информационной безопасности. Метрика риска для конкретного сценария угрозы рассчитывается по классической формуле:

![]() , (1)

, (1)

Где P(Threat) – вероятность успешной реализации угрозы, а Impact – ущерб от компрометации ПДн (в рамках данного исследования условно принимается за константу Impact=1, так как акцент делается на снижении вероятности преодоления защиты). Модель доступа в архитектуре Zero Trust можно представить как многомерную функцию, возвращающую решение о предоставлении доступа:

![]() , (2)

, (2)

Где:

– субъект доступа (пользователь);

– субъект доступа (пользователь); – устройство, с которого запрашивается доступ;

– устройство, с которого запрашивается доступ;- Identity – вектор атрибутов аутентификации пользователя;

- Device – вектор состояния безопасности устройства;

- Context – поведенческие и средовые переменные.

Для количественной оценки успешности внедрения архитектуры вводится метрика эффективности модели (Efficiency), показывающая относительное снижение риска:

![]() , (3)

, (3)

Подход к исследованию: ввиду недоступности реальных данных об инцидентах (NDA), применено имитационное моделирование на основе усредненных статистических отчетов. Референтным источником тенденций выбран отчет IBM Cost of a Data Breach 2025 [3], отмечающий снижение стоимости утечек на 9% и растущую роль искусственного интеллекта в атаках и защите. Эти факторы учтены при интерпретации, однако для сопоставимости с предыдущими исследованиями базовые вероятности угроз взяты как усредненные за несколько лет. Был сформирован перечень наиболее критичных угроз для облачных хранилищ ПДн:

- Фишинг (перехват легитимных учетных данных).

- Компрометация устройства (заражение конечной точки вредоносным ПО, кража сессионных токенов).

- Несанкционированный доступ (эксплуатация избыточных привилегий, инсайдерские угрозы).

Математическая модель Zero Trust

Для реализации динамического контроля разрабатывается формальная математическая модель управления доступом на основе оценки рисков в реальном времени.

Пусть S – множество запрашиваемых облачных сервисов с ПДн. Для каждого запроса ![]() , где

, где ![]() , Policy Engine (модуль принятия решений в ZTA) вычисляет агрегированную оценку риска сессии RS (Risk Score), нормированную в диапазоне от 0 до 1. В архитектуре ZTA такие решения принимаются компонентами Policy Decision Point (PDP) на основе политик, определенных в Policy Administration Point (PAP), с использованием атрибутов из Policy Information Point (PIP) [6]:

, Policy Engine (модуль принятия решений в ZTA) вычисляет агрегированную оценку риска сессии RS (Risk Score), нормированную в диапазоне от 0 до 1. В архитектуре ZTA такие решения принимаются компонентами Policy Decision Point (PDP) на основе политик, определенных в Policy Administration Point (PAP), с использованием атрибутов из Policy Information Point (PIP) [6]:

![]() , (4)

, (4)

Где ![]() ,

, ![]() ,

, ![]() – весовые коэффициенты, устанавливаемые методом анализа иерархий (или иным экспертным методом) в соответствии с политикой безопасности предприятия (

– весовые коэффициенты, устанавливаемые методом анализа иерархий (или иным экспертным методом) в соответствии с политикой безопасности предприятия (![]() ). Функции P оценивают вероятность отклонения параметров от базовой линии (baseline) [10, с. 4825].

). Функции P оценивают вероятность отклонения параметров от базовой линии (baseline) [10, с. 4825].

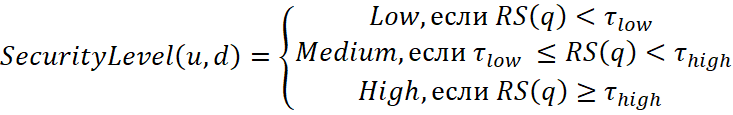

В зависимости от вычисленного риска применяется функция адаптации защиты SecurityLevel (u,d):

, (5)

, (5)

Где ![]() и

и ![]() – пороговые значения риска.

– пороговые значения риска.

Алгоритм адаптивного контроля доступа:

- Инициализация: система (Policy Enforcement Point, PEP) перехватывает запрос пользователя u с устройства d к ресурсу s [6].

- Сбор телеметрии: извлекаются текущие атрибуты аутентификации, статус (posture) устройства и телеметрия контекста сети.

- Расчет риска доступа: обращение к PDP для вычисления значения RS(q) с использованием предиктивных моделей или заранее заданных эвристик.

- Определение уровня защиты: с помощью функции SecurityLevel (u,d) запрос классифицируется.

- Применение мер безопасности: при Low – предоставляется прозрачный доступ; при Medium – инициируется требование пошаговой аутентификации (step-up authentication, например, запрос MFA) и включается усиленный мониторинг сессии; при High – доступ блокируется, сессия разрывается, формируется алерт в SIEM-систему.

Результаты и анализ

Для проверки предложенной модели было проведено симуляционное тестирование на выборке из 10000 условных транзакций доступа к облачной базе данных пациентов (содержащей специальные категории ПДн). В модель закладывались вероятности успешной реализации атак на основе традиционной архитектуры, после чего применялись фильтры и проверки модели Zero Trust.

Результаты симуляции представлены в таблице 2. Значения отражают вероятность успешного исхода атаки P(Threat)).

Таблица 2

Вероятность успешной реализации угрозы P(Threat)) в исследуемых моделях

Тип угрозы | Традиционная модель | Zero Trust | Снижение риска (Efficiency) |

Фишинг | 0.30 | 0.15 | 50.0% |

Компрометация устройства | 0.25 | 0.10 | 60.0% |

Несанкционированный доступ | 0.40 | 0.12 | 70.0% |

Анализ эффективности

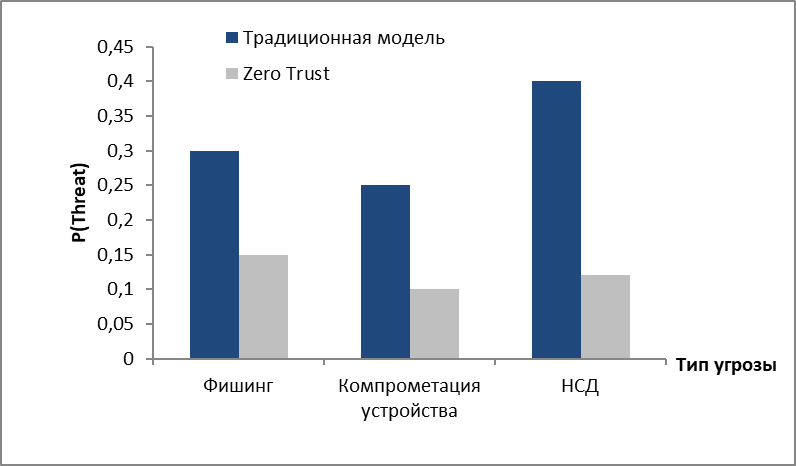

На основе полученных данных можно визуализировать профиль риска. Визуализация в формате гистограммы:

Рис. Традиционная модель vs Zero Trust: снижение рисков

Сравнение вероятности угроз: Традиционная модель vs Zero Trust

Как видно из рисунка, традиционная модель имеет более высокие вероятности по всем типам угроз, особенно для несанкционированного доступа (0,40), в то время как Zero Trust снижает их до уровня не выше 0,15.

Интерпретация результатов:

- Фишинг: снижение риска на 50% обусловлено проверкой атрибутов устройства и контекста в ZTA, что требует MFA или блокирует доступ даже при скомпрометированных паролях [6].

- Компрометация устройства: снижение на 60% достигается за счет микросегментации: несоответствие устройства политикам compliance переводит сессию в статус SecurityLevel = High, блокируя доступ вредоносного ПО к данным [6].

- Несанкционированный доступ (–70%): отказ от статического RBAC в пользу гранулярного JIT-доступа и ABAC позволяет предоставлять права строго на момент задачи, минимизируя окно возможностей для злоупотреблений. Гибридные модели, по мнению исследователей, сохраняют при этом целостность и гибкость управления [9, с. 1-8].

Обсуждение

Результаты демонстрируют превосходство архитектуры Zero Trust при защите облачных персональных данных. Ключевым фактором является постоянная верификация: непрерывный мониторинг сессии (Continuous Adaptive Risk and Trust Assessment, CARTA) позволяет выявлять атаки типа «перехват сессии». Второе преимущество – микросегментация, изолирующая пулы ПДн и уменьшающая радиус поражения при локальной компрометации [6]. Адаптивный контроль балансирует безопасность и удобство: легитимным пользователям с низким уровнем риска не требуются дополнительные проверки.

Ограничения и сложности: внедрение ZTA сопряжено с двумя основными барьерами. Во-первых, это сложность интеграции с устаревшими (legacy) инфраструктурами, не поддерживающими современные протоколы федерации идентификаций (SAML, OIDC). Во-вторых, требуется значительные вычислительные ресурсы: развертывание компонентов PDP/PEP и интеграция с SIEM/SOAR могут увеличивать задержки (latency) доступа к облачным сервисам [8].

Заключение

Основные выводы: проведенное исследование подтверждает, что традиционная периметровая модель защиты не отвечает современным вызовам безопасности в облачных средах. Внедрение архитектуры Zero Trust позволяет в среднем на 60% снизить риск успешной реализации ключевых угроз, ведущих к утечкам персональных данных.

Научный вклад: формализованы модель оценки риска RS(q) и алгоритм адаптивного доступа, интегрирующий контекст пользователя, устройства и поведения. Метрика Efficiency позволяет количественно обосновать переход на ZTA.

Перспективы дальнейших исследований: применение машинного обучения для оптимизации весовых коэффициентов RS(q), развитие UEBA-профилирования в облаках и разработка отраслевых гибридных моделей доступа [9, с. 1-8].

.png&w=384&q=75)

.png&w=640&q=75)