Актуальность исследования

В условиях стремительного развития цифровых технологий и роста объемов данных системы управления складом (Warehouse Management System, WMS) становятся важнейшим инструментом в логистике и управлении цепочками поставок. WMS обеспечивает автоматизацию и оптимизацию всех складских процессов, от учета и управления запасами до контроля движения товаров. Однако параллельно с этим растет и угроза кибератак, которые могут привести к утечкам данных, манипуляциям с информацией о запасах и сбоям в работе складской инфраструктуры.

Современные WMS работают с большими объемами критически важной информации, включая данные о запасах, транзакциях, финансовые данные и данные о клиентах. Эти данные представляют интерес для киберпреступников, так как могут быть использованы для финансового мошенничества, промышленного шпионажа и других незаконных действий. Снижение уровня безопасности данных в WMS может привести к серьезным последствиям, включая нарушение логистических процессов, потери финансовых средств и подрыв доверия со стороны клиентов и партнеров [1, с. 7].

Согласно последним исследованиям, частота кибератак на компании, работающие с большими объемами данных, продолжает расти. В связи с этим проблема кибербезопасности в WMS становится актуальной и требует пристального внимания. Обеспечение защиты данных в WMS важно не только для предотвращения утечек, но и для обеспечения целостности, конфиденциальности и доступности информации, что, в конечном итоге, способствует стабильной работе предприятия и повышению его конкурентоспособности.

Цель исследования

Целью данного исследования является анализ существующих угроз безопасности для систем управления складом, а также разработка и обоснование эффективных методов защиты данных о запасах и транзакциях в WMS.

Материалы и методы исследования

Для исследования были использованы научные статьи, отчеты и данные, касающиеся киберугроз и методов защиты информации в WMS.

Методы исследования включали анализ и классификацию киберугроз, а также оценку эффективности различных технологий защиты данных. Были рассмотрены методы шифрования, аутентификации, резервного копирования и обновления программного обеспечения, основанные на проверенных подходах к обеспечению кибербезопасности.

Результаты исследования

Системы управления складом представляют собой сложные технологические платформы, которые автоматизируют процессы учёта и распределения товаров на складах, контролируют движение продукции и упрощают взаимодействие между подразделениями логистической цепи. С ростом цифровизации и объёмов данных WMS сталкиваются с новыми угрозами, связанными с кибератаками, которые могут нарушить работу системы и привести к значительным потерям.

Киберугрозы для WMS можно условно разделить на несколько ключевых категорий:

- Вредоносное программное обеспечение (Malware). Этот вид угроз включает вирусы, трояны, шпионские программы и другие типы вредоносного ПО, способного проникать в систему и наносить ущерб. Malware может использоваться для сбора данных о запасах, модификации транзакций и даже полного вывода из строя системы. Исследования показывают, что среди компаний, использующих WMS, 38% сталкивались с заражением вредоносным ПО, что привело к значительным убыткам.

- Атаки с использованием фишинга и социальной инженерии. Фишинг часто используется для получения несанкционированного доступа к системе через обман сотрудников, которые могут случайно предоставить доступ к конфиденциальным данным или загрузить вредоносное ПО. По данным отчета IBM, около 30% успешных кибератак в сфере логистики происходит именно через фишинг.

- Атаки на сетевую инфраструктуру. В связи с постоянным подключением WMS к интернету и внешним сетям, системы подвержены атакам типа DDoS (распределенные атаки отказа в обслуживании), при которых WMS перегружается запросами, становясь недоступной. DDoS-атаки особенно опасны для крупных складских комплексов, где каждая минута простоя может означать значительные финансовые потери.

Угрозы из-за недостаточной защиты пользовательских данных и прав доступа. Недостаточная защита учетных данных сотрудников и слабый контроль доступа могут привести к несанкционированному проникновению в систему. Примером является атака на крупную логистическую компанию, где из-за утечки паролей были изменены данные о запасах, что вызвало сбой в цепочке поставок [2, с. 19].

Основные уязвимости WMS:

- Уязвимости сетевой безопасности. Большинство WMS подключены к корпоративным и внешним сетям, что повышает вероятность утечек данных и атак через сеть. Без применения брандмауэров и систем обнаружения вторжений система становится уязвимой для перехвата данных при передаче и внедрении вредоносного кода.

- Уязвимости при хранении данных. Многие WMS не предусматривают защиту данных на уровне базы данных, что приводит к риску утечки при доступе злоумышленников к серверу хранения. Использование незащищенных баз данных или отсутствие шифрования данных приводит к тому, что конфиденциальная информация, такая как остатки на складе, становится доступной киберпреступникам.

- Уязвимости в конфигурации и интеграции системы. Неправильная конфигурация системы, отсутствие контроля версий ПО и использование устаревших компонентов создают уязвимости в WMS. При интеграции с ERP-системами, CRM или сторонними поставщиками часто возникает проблема недостаточной безопасности данных, что может быть использовано для атак.

- Недостаточный контроль доступа и отсутствие сегментации сети. Многие компании допускают ошибки в управлении доступом, не ограничивая привилегии сотрудников в WMS. Это может привести к утечке данных, случайным или преднамеренным изменениям в данных о запасах, что в свою очередь вызывает сбои в работе системы. Кроме того, отсутствие сегментации сети позволяет злоумышленникам, получившим доступ к одному узлу, проникнуть в другие части системы, повышая риск компрометации.

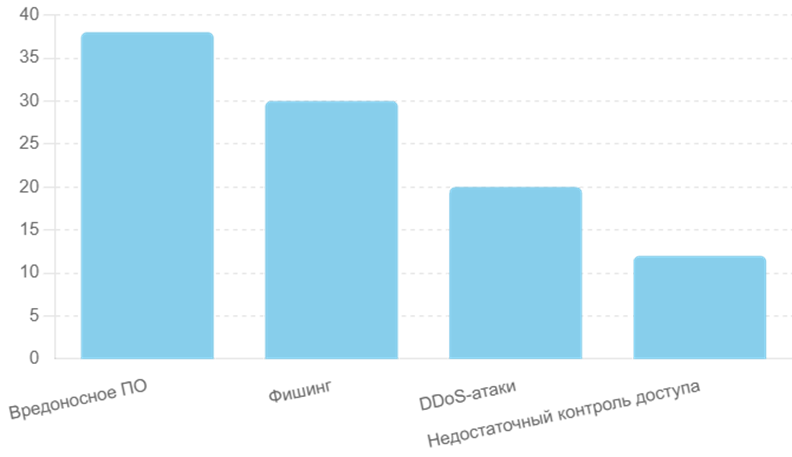

На рисунке изображена диаграмма, демонстрирующая частотность различных киберугроз в WMS-системах на основе статистики.

Рис. Частотность киберугроз в WMS-системах

Анализ выявил, что наиболее распространенными угрозами для WMS остаются вредоносное ПО (38%), фишинг (30%) и DDoS-атаки (20%). Эти типы угроз особенно опасны, так как направлены на вывод системы из строя или кражу данных, что приводит к нарушению складских процессов и финансовым потерям. Недостаточный контроль доступа также составляет 12% всех угроз, что указывает на важность улучшения системы аутентификации и разграничения прав доступа для защиты от внутренних угроз.

Для минимизации киберрисков в WMS необходимо применять комплексный подход, включающий защиту на уровне инфраструктуры, усиление сетевой безопасности и внедрение регулярного мониторинга.

В современных системах управления складом данные о запасах и транзакциях играют критически важную роль для обеспечения эффективности и точности складских операций. Любая утечка или компрометация данных может привести к сбоям в цепочке поставок, финансовым потерям и подрыву доверия к компании. Поэтому защита данных в WMS – это многослойный процесс, включающий разнообразные методы и подходы для защиты информации на всех уровнях.

Шифрование данных – один из наиболее важных методов защиты информации в WMS. Шифрование может применяться как для данных, передаваемых по сети, так и для данных, хранящихся на серверах. Современные алгоритмы шифрования, такие как AES-256, обеспечивают высокий уровень безопасности и делают данные практически недоступными для киберпреступников даже в случае их перехвата. В исследованиях указано, что компании, применяющие шифрование данных, сталкиваются с на 40% меньшей вероятностью компрометации данных по сравнению с теми, кто не использует эти методы.

Особое внимание стоит уделить защите данных на уровне базы данных. WMS часто используют централизованные базы данных, где хранится информация о транзакциях, остатках, движении товаров и учетные записи сотрудников. Шифрование базы данных с использованием таких технологий, как Transparent Data Encryption (TDE), позволяет защитить информацию без потери производительности системы.

Контроль доступа и аутентификация сотрудников, работающих в WMS, – критически важные аспекты для предотвращения утечек данных и несанкционированного доступа. Рекомендуемым подходом является реализация многофакторной аутентификации (MFA), которая снижает риск кражи учетных данных, требуя дополнительного подтверждения личности пользователя. По данным аналитических отчетов, внедрение MFA снижает вероятность успешного несанкционированного доступа на 99%.

Контроль доступа на основе ролей (RBAC) также обеспечивает надежную защиту данных, предоставляя каждому сотруднику доступ только к тем функциям и данным, которые необходимы для выполнения его рабочих обязанностей. Использование принципа минимальных привилегий позволяет существенно снизить риски утечки данных из-за ошибок или преднамеренных действий сотрудников. Например, в WMS можно настроить ограничения, чтобы рядовые сотрудники не могли изменять данные о запасах или транзакциях, что исключает случайные ошибки и сокращает риск внутренних угроз.

Для защиты данных в WMS важным элементом является постоянный мониторинг системы и обнаружение подозрительных активностей. Системы обнаружения и предотвращения вторжений (IDS и IPS) используются для анализа сетевого трафика и выявления аномалий, таких как попытки несанкционированного доступа или внезапные всплески активности. Использование IDS и IPS позволяет оперативно выявлять и блокировать угрозы, снижая риск компрометации данных.

Мониторинг логов активности сотрудников и сетевых событий позволяет контролировать доступ к данным и своевременно реагировать на подозрительные действия. В случае выявления аномалий система может уведомить администратора или автоматически заблокировать доступ для предотвращения дальнейших действий. Согласно исследованиям, компании, использующие системы мониторинга, снижают вероятность успешной атаки на 70%.

Ниже представлена таблица с кратким сравнением эффективности различных методов защиты данных в WMS.

Таблица

Сравнительный анализ методов защиты данных в WMS

Метод защиты | Описание | Уровень защиты | Примерная эффективность |

Шифрование данных | Защита данных на уровне базы и при передаче | Высокий | Снижение риска на 40% |

Многофакторная аутентификация | Требование дополнительного подтверждения личности | Очень высокий | Снижение риска на 99% |

Контроль доступа (RBAC) | Доступ на основе ролей, принцип минимальных привилегий | Высокий | Снижение риска на 60% |

IDS/IPS | Системы для мониторинга и предотвращения подозрительных действий | Средний | Снижение риска на 70% |

Регулярное резервное копирование – один из ключевых методов защиты данных, особенно важный для предотвращения потерь информации в случае кибератак или сбоев оборудования [3, с. 28]. В рамках защиты WMS следует организовать резервное копирование на ежедневной или еженедельной основе и сохранять копии данных в защищенных хранилищах, таких как облачные серверы с шифрованием. Данные исследования показывают, что компании, внедрившие резервное копирование, сталкиваются с потерей данных на 90% реже, чем те, кто пренебрегает данным методом.

Кроме того, важно разрабатывать стратегии восстановления данных, чтобы в случае нарушения работы WMS можно было быстро вернуть систему к нормальному состоянию. Оперативное восстановление данных позволяет избежать длительных простоев и минимизировать финансовые потери.

Защита данных в WMS требует комплексного подхода, сочетающего шифрование, многофакторную аутентификацию, контроль доступа и постоянный мониторинг. Каждый из методов играет свою роль в предотвращении киберугроз и утечек информации, и вместе они создают надежную систему защиты, минимизируя риски и обеспечивая стабильную работу WMS.

Чтобы минимизировать риски кибератак, в WMS необходимо внедрять многоуровневые методы предотвращения угроз, включающие не только защиту данных, но и обучение персонала, обновление программного обеспечения и резервное копирование данных.

Человеческий фактор является одной из основных причин успешных кибератак на корпоративные системы, включая WMS. Поэтому регулярное обучение сотрудников принципам информационной безопасности значительно снижает риск инцидентов, вызванных неосведомленностью или ошибками персонала.

1. Обучение и повышение осведомленности сотрудников.

Программа обучения должна включать в себя:

- Распознавание фишинга: Обучение распознаванию фишинговых писем и подозрительных ссылок, так как фишинг – один из самых распространенных методов проникновения в систему.

- Безопасность паролей: Пропаганда использования сложных паролей, а также регулярной их замены. В некоторых компаниях также вводится использование менеджеров паролей для дополнительной защиты.

- Контроль доступа к системам: Сотрудники должны понимать, какие действия могут представлять угрозу для безопасности WMS, и соблюдать правила внутреннего контроля доступа.

Согласно данным исследований, компании, которые проводят регулярное обучение сотрудников в области кибербезопасности, снижают вероятность успешных кибератак на 30–50%.

2. Регулярные обновления и патчинг.

Обновление программного обеспечения и патчинг уязвимостей играют важнейшую роль в предотвращении кибератак. WMS, как и любое ПО, периодически сталкивается с новыми уязвимостями, которые могут быть использованы злоумышленниками для проникновения в систему. Примером уязвимостей являются «нулевые дни» – это уязвимости, которые не были известны разработчикам и для которых еще не выпущены патчи.

План регулярного обновления должен включать:

- Установка патчей безопасности: Патчи для операционной системы и WMS-платформы нужно устанавливать по мере их выпуска.

- Автоматизация обновлений: Использование автоматических инструментов для проверки и установки обновлений минимизирует вероятность упущенных патчей.

- Мониторинг обновлений: Периодический аудит системы помогает убедиться, что установлены все актуальные патчи.

Исследования показывают, что 60% атак можно предотвратить, если своевременно устанавливать патчи и обновления.

3. Резервное копирование и восстановление данных.

Создание резервных копий данных – важный метод, предотвращающий потери данных в результате кибератак [5, с. 385]. Особенно это важно при атаках с использованием вымогательского ПО, когда данные зашифровываются, и злоумышленники требуют выкуп за их восстановление. Копирование данных помогает защитить WMS от подобных угроз и позволяет быстро восстановить систему в случае атаки.

Эффективная стратегия резервного копирования должна включать:

- Регулярное резервное копирование: Ежедневное или еженедельное копирование данных о запасах и транзакциях, чтобы всегда иметь актуальные копии информации.

- Многоуровневое хранение: Сохранение резервных копий в нескольких местах, включая облачные хранилища, позволяет избежать потерь в случае компрометации одного из мест хранения.

- Тестирование восстановления: Регулярные тесты восстановления данных позволяют убедиться, что копии действительно пригодны для восстановления системы.

Компании, которые внедряют стратегии резервного копирования, снижают риск потерь данных от вымогательских атак на 80%.

4. Интеграция защиты и мониторинга.

Комплексная защита WMS включает также внедрение интегрированных решений для мониторинга и предотвращения атак. Это включает в себя использование антивирусного ПО, систем обнаружения и предотвращения вторжений (IDS/IPS) и централизованных панелей управления безопасностью (SIEM-систем). Эти технологии позволяют автоматически отслеживать подозрительные действия и реагировать на инциденты в режиме реального времени.

Для повышения уровня безопасности WMS перспективным направлением является внедрение технологий искусственного интеллекта и машинного обучения. Эти технологии могут применяться для автоматического анализа аномалий в поведении системы, адаптивной настройки уровней безопасности и предсказания потенциальных угроз [4, с. 11]. Рекомендуется также исследовать возможности блокчейн-технологий для улучшения защиты транзакций и обеспечения неизменности данных в WMS. Эти инновационные подходы могут стать основой для построения более устойчивых систем управления складом, способных самостоятельно обнаруживать и предотвращать киберугрозы.

Выводы

В ходе исследования были выявлены основные киберугрозы для систем управления складом, включая вредоносное ПО, фишинг, атаки на сетевую инфраструктуру, недостаточную защиту данных и контроль доступа. Эти угрозы представляют значительные риски для безопасности данных о запасах и транзакциях. Предложенные методы защиты включают шифрование данных, многофакторную аутентификацию, контроль доступа на основе ролей, системы мониторинга и обнаружения вторжений, регулярное резервное копирование и обновление ПО. Эти меры, при их комплексном применении, позволяют значительно снизить вероятность утечек данных, минимизировать воздействие потенциальных атак и обеспечивать стабильность работы WMS.

Таким образом, защита данных в системах управления складом имеет ключевое значение для обеспечения безопасности, надежности и эффективности складских операций. Успешная реализация мер защиты данных позволяет предотвратить финансовые и репутационные потери, обеспечить бесперебойность работы и поддерживать высокий уровень доверия со стороны партнеров и клиентов. В условиях цифровой трансформации бизнеса и роста объемов данных обеспечение кибербезопасности становится важнейшим аспектом эффективного управления логистикой и складами.

.png&w=640&q=75)