Вводная часть

Министерство внутренних дел Российской Федерации (МВД России) – федеральный орган исполнительной власти, осуществляющий функции по выработке и реализации государственной политики и нормативно-правовому регулированию в сфере внутренних дел, в сфере миграции, а также правоприменительные функции по федеральному государственному контролю (надзору) в сфере внутренних дел.

Применение автоматизированной системы в защищенном исполнении позволит существенно улучшить процесс аттестации сотрудников ГУ МВД России по Московской области и обеспечит конфиденциальность, целостность и доступность хранимых и обрабатываемых данных.

В ГУ МВД России по Московской области ежегодно проходят аттестацию большое количество сотрудников, соответственно, количество хранимой и обрабатываемой конфиденциальной информации достаточно велико. В то же время, в современных условиях возможности нарушителей информационной безопасности существенно возросли (использование усовершенствованных средств, методов и знаний для осуществления атак). В связи с этим, необходимо проанализировать, как в настоящее время осуществляется защита информации в ГУ МВД России по Московской области и выявить пути для устранения выявленных недостатков.

Основная часть

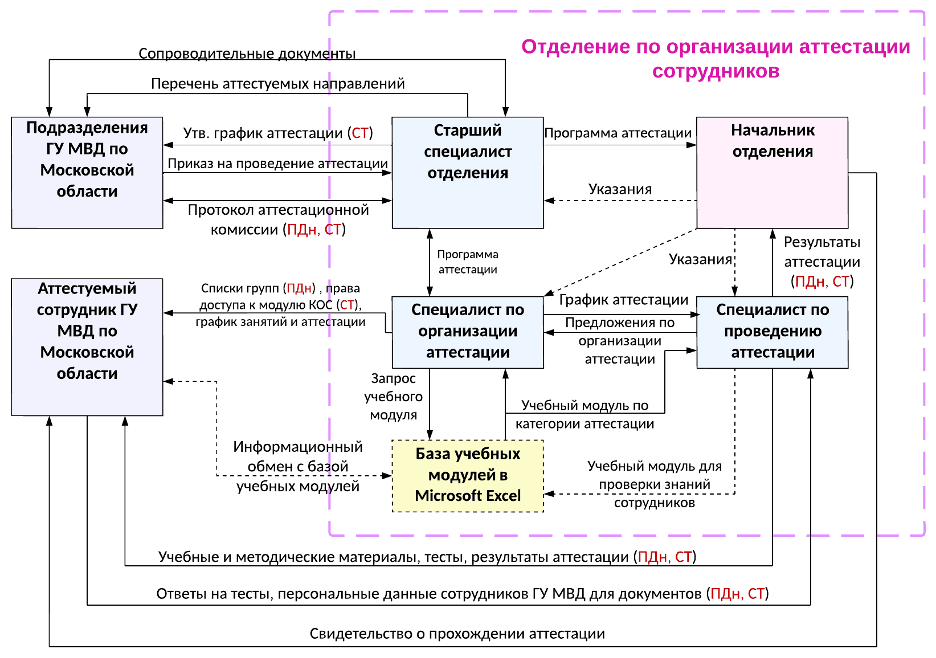

Для понимания структуры работы ГУ МВД России по Московской области была построена схема информационного обмена в Центре Информационных Технологий (ЦИТ) ГУ МВД России (рис. 1).

Рис. 1. Схема информационного обмена в ЦИТ ГУ МВД России по Московской области

Проведенный анализ информационных потоков внутри ГУ МВД России показывает, что практически вся информация, за небольшим исключением, нуждается в соответствующей защите. Это обусловлено следующим:

- ГУ МВД России является социально-значимой организацией, деятельность и устойчивость которой связана с жизненными интересами значительного числа людей (как юридических, так и физических лиц);

- в процессе деятельности ГУ МВД России становится доступна конфиденциальная информация: сведения о персональных данных сотрудников ГУ МВД России по Московской области, сведения об аттестационной комиссии (персональные данные), сведения о содержании самой аттестации для сотрудников.

В связи с этим организация реализует меры по защите значимой информации в соответствии с действующими на территории Российской Федерации Законами, нормативными документами, установленными требованиями руководящих документов и норм эффективности защиты информации.

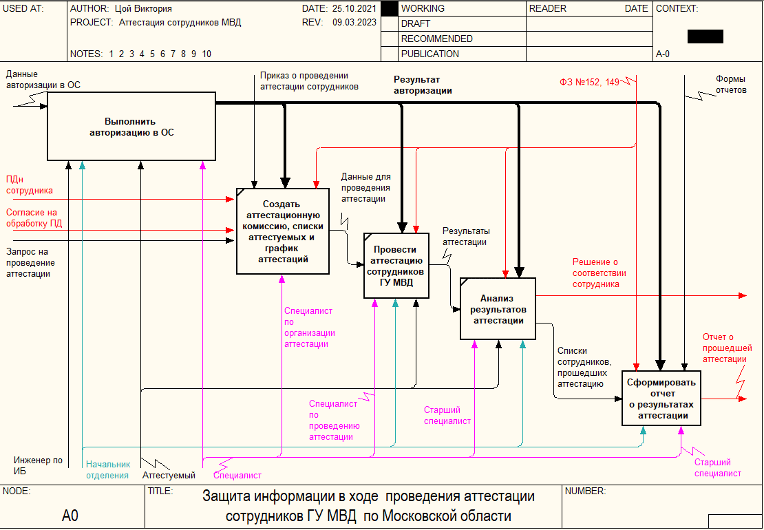

Одним из наиболее значимых процессов в ходе функционирования ГУ МВД России по Московской области является процесс «Защита информации в ходе проведении аттестации сотрудников ГУ МВД России по Московской области». Модель защиты данного процесса представлена на рис. 2. Для построения модели было использовано инструментальное средство ERWin Process Modeler.

Модель показывает, что для подготовки данных для проведения аттестации, непосредственного проведения аттестации, получения результатов и формирования отчета необходимо выполнить аутентификацию в операционной системе своего рабочего места. Такая аутентификация является однофакторной парольной, имеющей следующие основные недостатки: пользователи, благодаря собственной беспечности, могут применять пароли, которые можно легко угадать или подобрать; логин и пароль могут быть перехвачены или подсмотрены в процессе его ввода; пароль легко взломать перебором (брутом); получение доступа к паролю с помощью фишинга.

Рис. 2. Модель защиты информации в ходе проведения аттестации сотрудников ГУ МВД по Московской области

После входа в операционную систему защита данных осуществляется с использованием встроенного антивирусного ПО «Защитник Windows». Защита поступающих посредством электронной почты данных выполняется с помощью встроенного в систему межсетевого экрана «Брандмауэр Защитник Windows».

Дальнейший анализ построенной модели позволяет сделать вывод о том, что хранение данных по сотрудникам и членам аттестационной комиссии осуществляется исключительно в файлах табличного процессора MS Excel. К недостаткам хранения в файлах MS Excel относятся следующие: часто пользователи, закрывая доступ к редактированию файла паролем, снимают защиту с его открытия (в целях облегчения работы сотрудникам, которые в последующем будут работать с таблицами); существуют документы-шаблоны, загружаемые приложением по умолчанию, эти документы могут содержать макросы, запускаемые вместе с приложением, такая техника может быть использована для закрепления вредоносного программного обеспечения в системе; невысокие возможности с точки зрения производительности, особенно при необходимости реализовать в клиенте ресурсоемкие операции по обработке данных; отсутствие разграничения доступа; у пользователя есть доступ сразу ко всей таблице.

Чтобы избежать неудобств, нужно, чтобы у ГУ МВД России были не Excel-файлы, а единая база данных по работе с аттестуемыми и аттестационной комиссией.

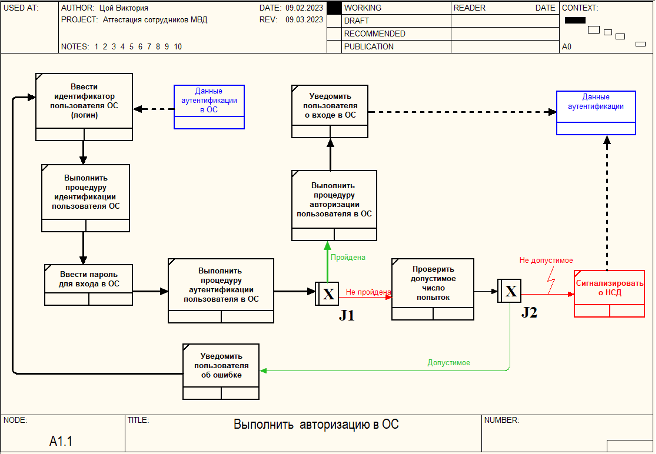

Если приказ о проведении аттестации сотрудников поступил в организацию, то специалист по организации аттестации получает информацию об аттестуемых сотрудниках, составляет график аттестации и список аттестационной комиссии. Далее отправляет информацию для проведения аттестации специалисту по проведению аттестации. После ее проведения старший специалист проводит анализ результатов и формирует список сотрудников, прошедших аттестацию. Начальник отделения и старший специалист запускают свои компьютеры и выполняют аутентификацию в операционной системе, она также является однофакторной парольной. Схема подпроцесса «Выполнить авторизацию в ОС» представлен на рис. 3.

Рис. 3. Получение доступа к операционной системе

Процесс авторизации в ОС начинается с ввода идентификатора (логина) пользователя ОС. После чего выполняется идентификация пользователя ОС. Затем пользователь вводит пароль для входа в ОС. Далее выполняется аутентификация пользователя в ОС. Если она пройдена, то пользователь авторизуется и уведомляется о входе в ОС. Если аутентификация не пройдена, проверяется допустимое число попыток. Если число попыток допустимое, пользователь уведомляется об ошибке, и может осуществить еще одну попытку авторизации, в обратном случае ОС сигнализирует о НСД.

Начальник отделения проверяет документы и формирует отчет о прошедшей аттестации.

Таким образом, в результате проделанной работы были выявлены следующие недостатки: однофакторная парольная аутентификация; хранение данных в файлах офисных приложений.

Выводы по работе

Таким образом, в результате проделанной работы был выявлен ряд недостатков в системе защиты информации в процессе аттестации сотрудников ГУ МВД России по Московской области. Это создает угрозу утечки конфиденциальных данных сотрудников и членов аттестационной комиссии и создает необходимость применения новых подходов к автоматизации процесса аттестации сотрудников ГУ МВД России по Московской области.

.png&w=640&q=75)