Оценка угроз безопасности информации (далее – УБИ) информационной системы персональных данных (далее – ИСПДн) выполнена в соответствии с требованиями методического документа ФСТЭК России от 5 февраля 2021 года, который называется «Методика оценки угроз безопасности информации».

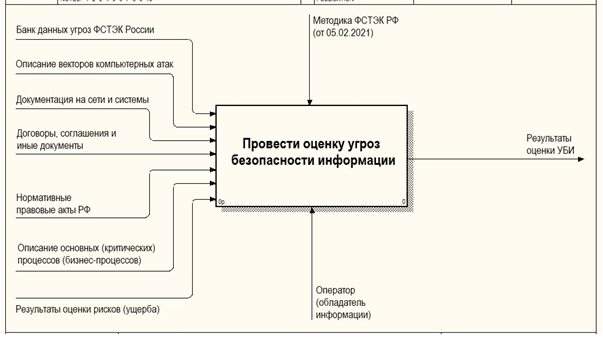

В целях визуализации процесса оценки УБИ, было проведено функциональное моделирование при помощи инструментального CASE-средства ERWin Process Modeler с применением методологии IDEF0. На рисунке 1 представлена контекстная диаграмма верхнего уровня модели данного процесса.

Рис. 1. Контекстная диаграмма верхнего уровня модели процесса оценки УБИ

Необходимыми исходными данными для оценки УБИ являются: банк данных угроз ФСТЭК России, описание векторов компьютерных атак, документация на системы и сети, договоры соглашения и иные документы, нормативные правовые акты РФ, описание основных (критических) процессов (бизнес-процессов) и результаты оценки рисков (ущерба). Оценка угроз безопасности информации проводится оператором (обладателем информации).

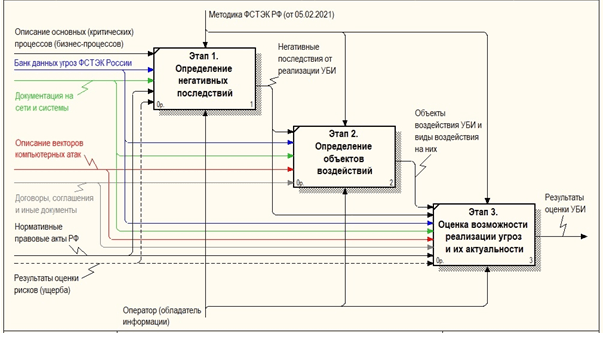

Для получения диаграммы детализации, отражающей, из каких более мелких работ состоит работа «Провести оценку угроз безопасности информации», центральный функциональный блок контекстной диаграммы верхнего уровня был декомпозирован (рисунок 2).

Рис. 2. Декомпозиция функционального блока «Провести оценку угроз безопасности информации»

Оценка угроз безопасности информации включает следующие этапы:

- определение негативных последствий, которые могут наступить от реализации (возникновения) угроз безопасности информации;

- определение возможных объектов воздействия угроз безопасности информации;

- оценка возможности реализации (возникновения) угроз безопасности информации и определение их актуальности.

Оценивание угроз информационной безопасности осуществляется в целях определения угроз безопасности, реализация которых возможна и может нанести ущерб рассматриваемой системе клуба, с описанной выше архитектурой и условиями функционирования.

Результаты оценки УБИ отражаются в модели угроз. Целью моделирования угроз безопасности информации является выявление условий и факторов, вероятных инцидентов, приводящих к нарушению безопасности информации (нарушению конфиденциальности, целостности, доступности, аутентичности, достоверности) и средств ее обработки.

Далее в работе будет выполнено определение уровня защищенности персональных данных (далее – ПДн) при их обработке в ИСПДн. Порядок установления уровня защищенности ПДн для ИСПДн определен в Требованиях к защите персональных данных при их обработке в информационных системах персональных данных, утвержденных Постановлением Правительства Российской Федерации от 01.11.2012 № 1119 (далее – 1119-ПП).

Для удобства определения уровня защищенности ПДн подготовлена таблица, которая сформирована на основании требований к защите персональных данных при их обработке в информационных системах персональных данных, утвержденных 1119-ПП.

Таблица

Таблица определения уровня защищенности ПДн в ИСПДн

|

Тип ИСПДн |

Категории субъектов |

Количество субъектов |

Тип актуальных угроз | ||

|

1 тип |

2 тип |

3 тип | |||

|

ИСПДн-С |

Не сотрудников |

Более 100 000 |

УЗ 1 |

УЗ 1 |

УЗ 2 |

|

Менее чем 100 000 |

УЗ 1 |

УЗ 2 |

УЗ 3 | ||

|

Сотрудников |

Любое |

УЗ 1 |

УЗ 2 |

УЗ 3 | |

|

ИСПДн-Б |

Любых |

Любое |

УЗ 1 |

УЗ 2 |

УЗ 3 |

|

ИСПДн-И |

Не сотрудников |

Более 100 000 |

УЗ 1 |

УЗ 2 |

УЗ 3 |

|

Менее чем 100 000 |

УЗ 1 |

УЗ 3 |

УЗ 4 | ||

|

Сотрудников |

Любое |

УЗ 1 |

УЗ 3 |

УЗ 4 | |

|

ИСПДн-О |

Не сотрудников |

Более 100 000 |

УЗ 2 |

УЗ 2 |

УЗ 4 |

|

Менее чем 100 000 |

УЗ 2 |

УЗ 3 |

УЗ 4 | ||

|

Сотрудников |

Любое |

УЗ 2 |

УЗ 3 |

УЗ 4 | |

На основании того, что ИСПДн относится к информационным системам, обрабатывающим иные категории ПДн, категория субъектов – не сотрудников, количество субъектов – менее чем 100 000, угрозы 1-го и 2-го типа не актуальны, так как работа ИСПДн планируется на лицензионном системном программном обеспечении, в защищённой информационной среде, созданной на основе сертифицированных средств защиты информации, можно сделать вывод, что необходимо обеспечить 4-ый уровень защищенности ПДн при их обработке в ИСПДн фитнес-клуба.

Определение методов и средств, направленных на устранение угроз и уязвимостей, выявленных ранее, актуальных для системы защиты информации в рамках рассматриваемого объекта – это один из важнейших этапов нашей работы по созданию системы защиты.

Модернизация системы защиты должна осуществляться совокупностью организационных и технических мер. Система ЗИ должна обеспечивать комплексное решение задач по ЗИ от несанкционированного доступа (далее – НСД), от утечки защищаемой информации по техническим каналам, от несанкционированных и непреднамеренных воздействий на информацию (на носители информации).

В соответствии с требованиями ч.3 ст.19 Федерального закона Российской Федерации № 152-ФЗ «О персональных данных», выбор мер для защиты ПДн осуществляется в соответствии с устанавливаемым уровнем защищенности ПДн для каждой ИСПДн.

Базовый набор мер по обеспечению безопасности персональных данных установлен Приказом ФСТЭК России от 18.02.2013 № 21 «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных».

В соответствии с положениями приказа ФСТЭК России от 18.02.2013 г. № 21, в состав мер по обеспечению 4-го уровня защищенности персональных данных при их обработке в ИСПДн входят:

- идентификация и аутентификация субъектов доступа и объектов доступа;

- управление доступом субъектов доступа к объектам доступа;

- регистрация событий безопасности;

- антивирусная защита;

- контроль (анализ) защищенности персональных данных;

- защита среды виртуализации;

- защита технических средств;

- защита ИСПДн, ее средств, систем связи и передачи данных.

Используемые при этом средства защиты информации должны быть сертифицированы на соответствие обязательным требованиям по безопасности информации, установленным нормативными правовыми актами, или требованиям, указанным в технических условиях (заданиях по безопасности).

В дополнение к вышеперечисленному, в соответствии с требованиями Приказа ФСБ России от 10.07.2014 № 378 «Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств криптографической защиты информации, необходимых для выполнения установленных Правительством Российской Федерации требований к защите персональных данных для каждого из уровней защищенности», для обеспечения 4-ого уровня защищенности ПДн при их обработке в ИСПДн необходимо выполнение следующих требований:

- утверждение документа, определяющего перечень лиц, доступ которых к персональным данным, обрабатываемым в ИСПДн, необходим для выполнения ими служебных (трудовых) обязанностей;

- утверждение правил доступа в помещения, в которых размещен ИСПДн в рабочее и нерабочее время, а также в нештатных ситуациях;

- утверждения перечня лиц, имеющих право доступа в помещения, в которых размещен ИСПДн;

- использование средств криптографической защиты информации (СКЗИ) класса КС1 и выше.