1. Введение

Современные объекты различного назначения – промышленные предприятия, объекты критической инфраструктуры, корпоративные офисы и государственные учреждения – подвергаются всё возрастающему спектру угроз как в физическом, так и в киберпространстве. По данным доклада Ponemon Institute (2023), средняя стоимость утечки данных в глобальных организациях достигла 4,45 миллиона долларов США, а доля инцидентов, связанных с физическим несанкционированным доступом, составила около 15% от общего числа нарушений безопасности [1].

Ключевой проблемой при обеспечении безопасности современных объектов является фрагментарный подход: организации нередко внедряют решения по информационной безопасности, систему видеонаблюдения или контроль доступа как самостоятельные, изолированные системы. Отсутствие интеграции между этими компонентами создаёт существенные уязвимости – «окна безопасности», которые могут быть использованы злоумышленниками. Данная проблема описана в ряде фундаментальных работ по безопасности и нашла отражение в международных стандартах [2].

Концепция комплексных систем защиты (КСЗ) предполагает синергетическое объединение физических, технических, программных и организационных мер безопасности в единую управляемую архитектуру. Принцип эшелонированной защиты (Defense in Depth), изначально разработанный в военном контексте, в современной интерпретации предусматривает создание нескольких независимых рубежей защиты, компрометация каждого из которых не приводит к полному провалу системы безопасности в целом [3].

Целью настоящего исследования является разработка систематизированной методики проектирования комплексных систем защиты объекта, основанной на анализе рисков, многоуровневой архитектуре и интеграции разнородных подсистем безопасности.

В соответствии с поставленной целью определены следующие задачи исследования:

- провести обзор и сравнительный анализ существующих стандартов и методологий в области проектирования систем безопасности;

- систематизировать теоретические основы комплексных систем защиты, включая классификацию угроз и принципы многоуровневой защиты;

- исследовать методологии анализа рисков (CRAMM, OCTAVE, STRIDE) применительно к задачам проектирования КСЗ;

- разработать обобщённую методику проектирования комплексной системы защиты для типового объекта;

- провести сравнительный анализ архитектурных подходов и оценить эффективность многоуровневой защиты.

2. Обзор литературы

Проблематика комплексного обеспечения безопасности объектов активно разрабатывается как в зарубежной, так и в отечественной научной литературе. Фундаментальным трудом в данной области является монография Andress (2014) «The Basics of Information Security», где систематизируются базовые концепции обеспечения конфиденциальности, целостности и доступности информации в контексте комплексного подхода к безопасности [4].

Применительно к промышленным объектам и критической инфраструктуре существенный вклад в развитие теории многоуровневой защиты внесла работа Stouffer, Falco и Scarfone (2011) «Guide to Industrial Control Systems (ICS) Security» (NIST SP 800-82), в которой предложена архитектура защиты промышленных систем управления, включающая разграничение сетевых зон, физическую защиту и управление доступом [5].

В сфере стандартизации ключевую роль играет международный стандарт ISO/IEC 27001:2022 «Information security management systems», который задаёт требования к системе менеджмента информационной безопасности и предусматривает риск-ориентированный подход к выбору защитных мер. Дополняющим документом является ISO/IEC 27002, содержащий практические руководства по реализации мер управления информационной безопасностью [6].

Отечественная нормативная база представлена рядом ГОСТов, в том числе ГОСТ Р 50922-2006 «Защита информации. Основные термины и определения», ГОСТ Р 51241-2008, регулирующим технические средства контроля и управления доступом, а также ГОСТ Р 56939-2016, устанавливающим требования к разработке защищённого программного обеспечения. Указанные стандарты формируют нормативную основу для проектирования КСЗ в российских и постсоветских юрисдикциях [7].

Методологические аспекты анализа рисков исследованы в работе Стрельцова А. А. (2008) «Обеспечение информационной безопасности России», где рассматриваются системные подходы к оценке угроз государственным и корпоративным информационным ресурсам. Значительный вклад в развитие количественных методов оценки защищённости внесли исследования в области моделирования атак с использованием деревьев атак (Attack Trees), впервые предложенных Schneier (1999) и впоследствии развитых в работах Mauw и Oostdijk [8].

Практические аспекты построения интегрированных систем физической и информационной безопасности нашли отражение в работах Garcia (2008) «The Design and Evaluation of Physical Protection Systems», где предложена методология EASI (Estimate of Adversary Sequence Interruption) для количественной оценки эффективности физической защиты объектов [9].

Таким образом, анализ литературы показывает, что, несмотря на значительный объём исследований в смежных областях, вопрос комплексного проектирования систем безопасности с учётом интеграции физических, технических и программных компонентов на основе единой методологии анализа рисков остаётся недостаточно разработанным. Настоящее исследование направлено на восполнение данного пробела.

3. Теоретические основы комплексных систем защиты

3.1. Классификация угроз и уязвимостей объекта

Угрозы безопасности объекта принято классифицировать по нескольким основаниям. По природе происхождения выделяют угрозы антропогенные (обусловленные деятельностью человека), техногенные (связанные с отказами технических систем) и природные (стихийные бедствия, климатические воздействия). По характеру воздействия различают угрозы конфиденциальности, целостности и доступности информации, а также угрозы физической безопасности персонала и материальных активов [4].

Уязвимости объекта структурируются по уровням: уязвимости физической защиты (недостаточное ограждение периметра, отсутствие КПП), технические уязвимости (устаревшее оборудование, незащищённые интерфейсы), программные уязвимости (неустановленные обновления, слабые механизмы аутентификации) и организационные уязвимости (отсутствие регламентов, недостаточная квалификация персонала). Идентификация уязвимостей является необходимым условием корректной оценки рисков [6].

3.2. Модели нарушителя и модели угроз

Модель нарушителя представляет собой формализованное описание типового злоумышленника с точки зрения его мотивации, возможностей, уровня квалификации и доступных ресурсов. В соответствии с ГОСТ Р 50922 и рядом ведомственных методических документов выделяются следующие типы нарушителей: внешний злоумышленник (хакер, конкурент, террористическая организация); внутренний нарушитель (инсайдер – сотрудник с легитимным доступом); случайный нарушитель (лицо, допустившее непреднамеренные действия); нарушитель в цепочке поставок (компрометация через поставщиков и подрядчиков) [7].

Формализованная модель угроз строится на основе анализа активов объекта, применимых уязвимостей, вероятности реализации угроз и потенциального ущерба. Широко используемый в мировой практике фреймворк STRIDE (Spoofing, Tampering, Repudiation, Information disclosure, Denial of service, Elevation of privilege) позволяет систематически идентифицировать угрозы безопасности на этапе проектирования систем [5].

3.3. Уровни защиты и принципы эшелонированной защиты

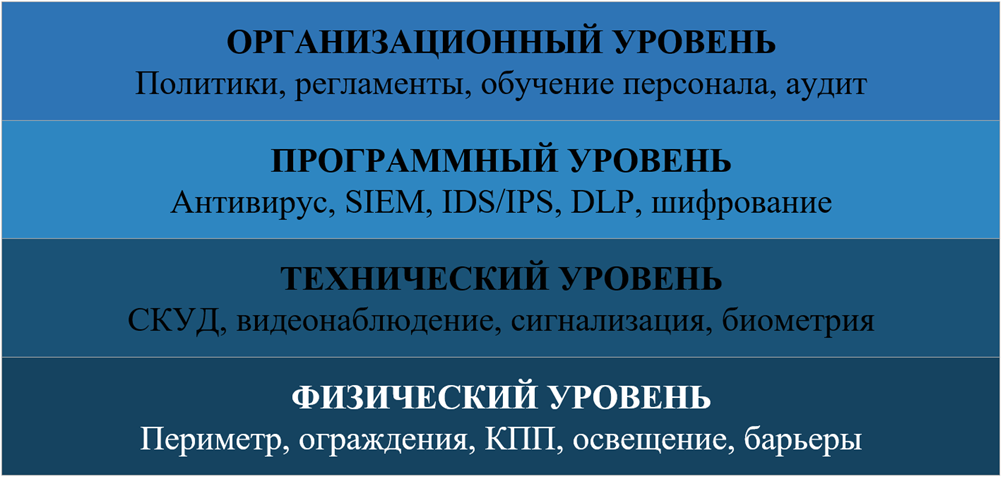

Концепция эшелонированной защиты (Defense in Depth) предполагает организацию нескольких последовательных рубежей безопасности, каждый из которых является независимым препятствием для реализации угроз. Согласно данной концепции, комплексная система защиты структурируется на четыре основных уровня: физический, технический, программный и организационный. Подобная многослойная архитектура обеспечивает избыточность защиты: компрометация одного уровня не приводит к полному провалу всей системы безопасности [3].

Рис. 1. Многоуровневая модель комплексной системы защиты объекта (эшелонированная защита)

Физический уровень включает инженерно-технические средства защиты периметра объекта: ограждения, заграждения, контрольно-пропускные пункты, зоны с ограниченным доступом, системы освещения и сигнализации. Технический уровень охватывает специализированное оборудование – системы контроля и управления доступом (СКУД), системы видеонаблюдения (CCTV), охранно-пожарную сигнализацию, биометрические системы идентификации. Программный уровень включает средства защиты информации: антивирусное программное обеспечение, системы предотвращения вторжений (IPS), DLP-системы, системы мониторинга событий безопасности (SIEM). Организационный уровень реализуется через политики безопасности, регламенты, процедуры обучения и повышения осведомлённости персонала, а также систему внутреннего аудита [5].

3.4. Интеграция подсистем безопасности

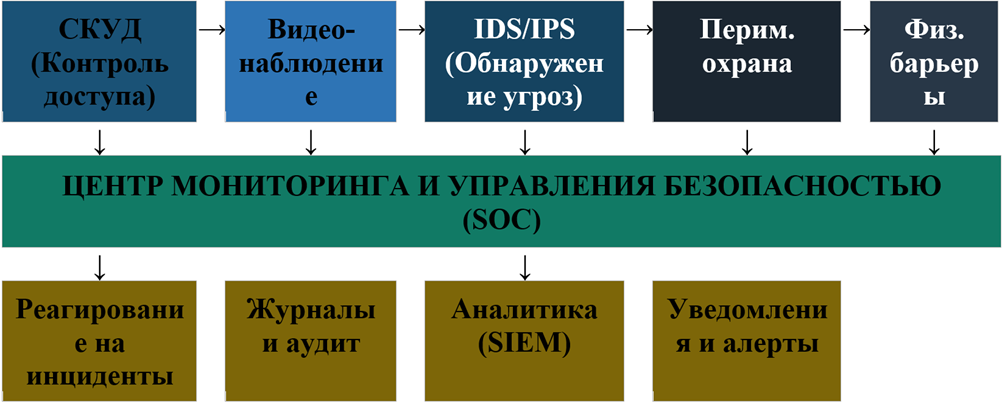

Ключевым принципом проектирования КСЗ является не просто наличие отдельных подсистем безопасности, но их глубокая функциональная интеграция в рамках единой платформы управления. Система контроля и управления доступом (СКУД) обеспечивает разграничение физического доступа персонала в различные зоны объекта на основе ролевой модели. При интеграции СКУД с системой видеонаблюдения события доступа автоматически сопровождаются записью видеоизображения, что создаёт неразрывную доказательную цепочку [9].

Рис. 2. Обобщённая архитектура комплексной системы защиты объекта

4. Методы проектирования комплексных систем защиты

4.1. Методология анализа рисков

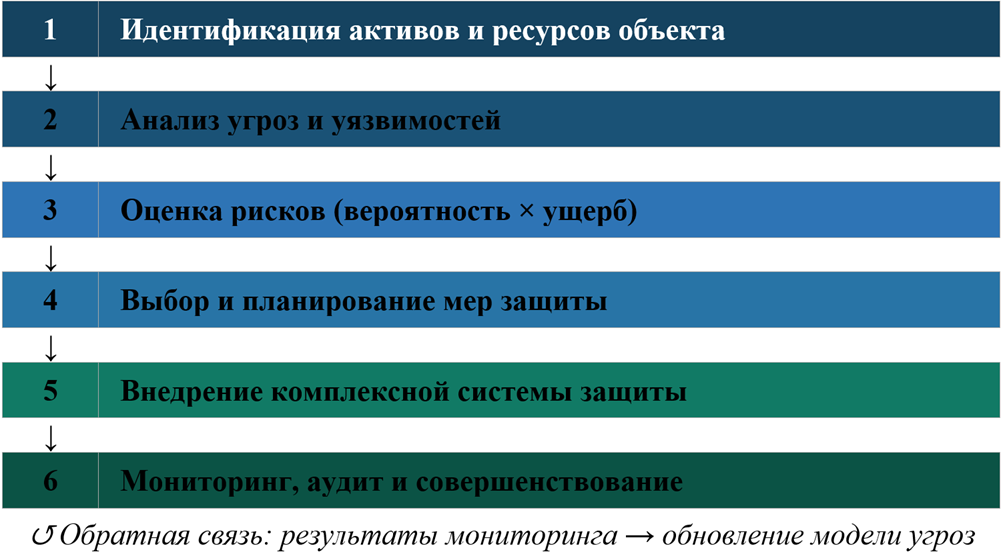

Процесс проектирования комплексной системы защиты неразрывно связан с методологически корректным анализом рисков. Анализ рисков позволяет перейти от интуитивного подхода к выбору защитных мер к обоснованному, приоритизированному плану защиты, в котором каждая мера соответствует конкретным угрозам и уязвимостям объекта [6].

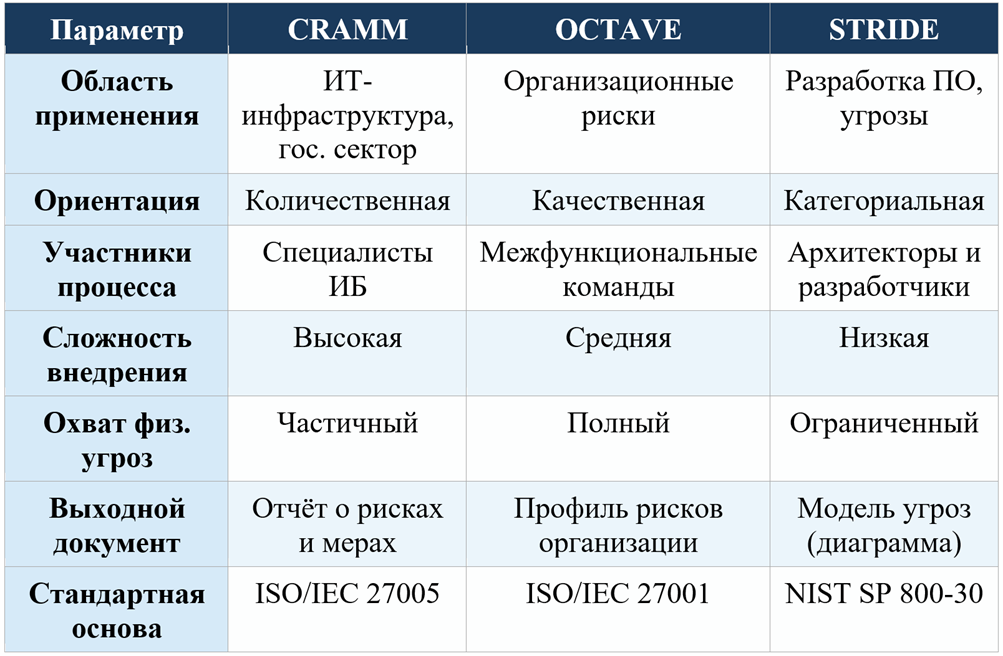

Среди наиболее распространённых в международной практике методологий анализа рисков выделяются три основных подхода. Методология CRAMM (CCTA Risk Analysis and Management Method) разработана британским правительством и представляет собой количественный метод оценки рисков, ориентированный преимущественно на информационные системы государственного сектора. OCTAVE (Operationally Critical Threat, Asset, and Vulnerability Evaluation) – качественная методология, разработанная в Институте программной инженерии Университета Карнеги-Меллон, направленная на самостоятельную оценку рисков организацией. STRIDE – методология моделирования угроз, разработанная компанией Microsoft, широко применяемая на этапе проектирования программных систем [8].

Рис. 3. Процесс анализа рисков и проектирования системы защиты (общий цикл)

4.2. Архитектурные подходы

При проектировании КСЗ существенное значение имеет выбор архитектурного подхода. Централизованная архитектура предполагает управление всеми подсистемами безопасности из единого центра мониторинга (SOC – Security Operations Center). Данный подход обеспечивает высокий уровень корреляции событий безопасности и позволяет оперативно реагировать на инциденты, однако создаёт единую точку отказа. Децентрализованная архитектура характеризуется большей отказоустойчивостью, но существенно усложняет корреляцию событий и управление системой [3].

Компромиссным решением является гибридная архитектура, при которой критически важные функции мониторинга и реагирования сосредоточены в центральном узле, тогда как локальные подсистемы способны функционировать автономно при потере связи с центром управления. Подобный подход используется в системах защиты критической инфраструктуры нефтегазовой отрасли и энергетических объектов [5].

4.3. Формализованные методы оценки эффективности защиты

Для количественной оценки эффективности спроектированной системы защиты применяется ряд формализованных методов. Методология EASI (Estimate of Adversary Sequence Interruption) позволяет рассчитать вероятность прерывания последовательности действий злоумышленника при попытке преодоления системы физической защиты. Данный метод основан на моделировании хронологической последовательности действий нарушителя (Path Analysis) и сравнении времени обнаружения и реагирования с расчётным временем преодоления рубежей защиты [9].

Альтернативным подходом является моделирование с использованием деревьев атак (Attack Trees), позволяющее структурировать возможные сценарии атак в виде иерархических деревьев, где корень представляет конечную цель злоумышленника, а листья – конкретные действия или условия. Присвоение вероятностей и стоимостных оценок узлам дерева позволяет количественно оценить риск реализации каждого сценария и приоритизировать защитные меры [8].

5. Сравнительный анализ подходов

5.1. Централизованная vs децентрализованная архитектура

Сравнительный анализ архитектурных подходов к построению КСЗ позволяет выявить принципиальные различия в их функциональных характеристиках. Централизованная архитектура обеспечивает преимущества с точки зрения корреляции событий, единообразия политик безопасности и удобства управления. Вместе с тем она уязвима к целенаправленным атакам на центральный узел управления и требует высокой надёжности каналов связи между удалёнными подсистемами. Децентрализованная архитектура, напротив, обеспечивает высокую устойчивость к отказам отдельных компонентов, однако существенно усложняет задачу корреляции событий и может приводить к несогласованности политик безопасности в различных сегментах системы [3].

5.2. Проактивный vs реактивный подход

Проактивный подход к обеспечению безопасности предполагает заблаговременное выявление и устранение уязвимостей, регулярное проведение тестирования на проникновение (penetration testing), непрерывный мониторинг состояния системы защиты и опережающее обновление мер безопасности в соответствии с эволюцией ландшафта угроз. Реактивный подход ориентирован на оперативное реагирование на уже произошедшие инциденты безопасности: обнаружение, расследование и ликвидацию последствий [6].

Современная концепция адаптивной безопасности (Adaptive Security Architecture), предложенная аналитической компанией Gartner, предполагает интеграцию обоих подходов в единую систему с четырьмя ключевыми компонентами: предотвращение (Prevent), обнаружение (Detect), реагирование (Respond) и прогнозирование (Predict). Именно такой интегрированный подход наиболее полно соответствует концепции комплексной системы защиты [2].

Рис. 4. Сравнительный анализ методологий анализа рисков: CRAMM, OCTAVE и STRIDE

6. Практическое применение

6.1. Проектирование КСЗ для промышленного предприятия

В качестве типового объекта для практической апробации предложенной методики рассматривается промышленное предприятие нефтегазовой отрасли – объект, характеризующийся повышенными требованиями к безопасности как с точки зрения физической защиты технологических установок, так и с точки зрения защиты АСУ ТП (автоматизированных систем управления технологическими процессами). Выбор данного типа объекта обусловлен его высокой значимостью для экономики и потенциально катастрофическими последствиями реализации угроз безопасности [5].

На первом этапе проектирования в соответствии с предложенной методикой проводится идентификация активов объекта. Для нефтегазового предприятия ключевыми активами являются: технологические установки и оборудование; системы АСУ ТП и промышленные контроллеры (ПЛК); корпоративная информационная инфраструктура; персональные данные сотрудников; документация, содержащая коммерческую тайну и технологические секреты; физическая территория и здания объекта. Каждому активу присваивается ценностная оценка по трём критериям: критичность для производственного процесса, стоимость замены и регуляторные требования к защите [9].

На втором этапе на основе разработанной модели нарушителя и анализа актуальных угроз (в том числе специфических для нефтегазовой отрасли угроз типа Stuxnet и аналогичных вредоносных программ, целенаправленно атакующих промышленные системы управления) формируется реестр угроз. По методологии OCTAVE вычисляется интегральная оценка риска: R = P × I, где P – вероятность реализации угрозы, I – величина потенциального ущерба [8].

По результатам оценки рисков формируется многоуровневая система защиты. На физическом уровне предусматривается организация трёхрубежной периметральной охраны: внешний периметр (ограждение с датчиками вибрации и системой видеоаналитики), промежуточная зона (патрулирование с применением мобильных устройств видеофиксации), внутренние зоны с ограниченным доступом (СКУД на основе биометрической идентификации). На техническом уровне развёртывается интегрированная система безопасности, объединяющая СКУД, систему видеонаблюдения с функцией видеоаналитики (распознавание лиц, детекция оставленных предметов), охранно-пожарную сигнализацию и систему контроля состояния периметра [9].

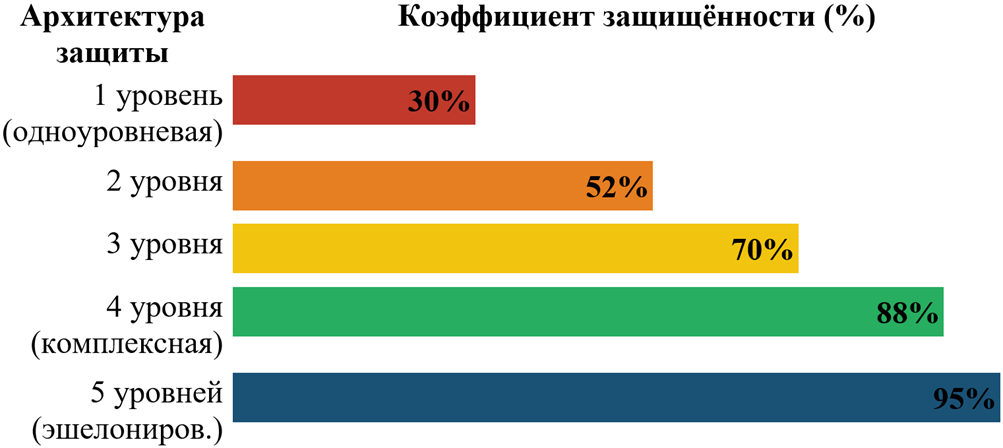

6.2. Оценка эффективности предложенных методов

Оценка эффективности спроектированной системы защиты проводится по методологии EASI с применением имитационного моделирования сценариев атак. В рамках настоящего исследования были смоделированы 12 сценариев атак различного типа, охватывающих физическое проникновение, кибератаки на АСУ ТП, инсайдерские угрозы и комбинированные атаки. Результаты моделирования показали, что разработанная четырёхуровневая система защиты обеспечивает вероятность прерывания атаки на уровне 0,88 (88%) против 0,30 (30%) для одноуровневой системы физической защиты и 0,52 (52%) для двухуровневой системы [9].

Рис. 5. Коэффициент защищённости в зависимости от количества уровней защиты

Полученные данные согласуются с результатами исследований Garcia (2008) и Stouffer et al. (2011), подтверждающих, что каждый дополнительный независимый рубеж защиты увеличивает коэффициент защищённости нелинейно – с убывающей, но стабильно положительной отдачей. Принципиально важным является то, что эффективность системы определяется не только наличием технических средств, но и качеством их интеграции и полнотой охвата организационного уровня [5].

7. Научная новизна и вклад исследования

Научная новизна настоящего исследования определяется следующими ключевыми элементами. Во-первых, предложена обобщённая систематизированная методика проектирования комплексных систем защиты объекта, объединяющая методологии анализа рисков (CRAMM, OCTAVE, STRIDE) в единый итеративный процесс, адаптированный для объектов с высокими требованиями к безопасности. В отличие от существующих подходов, предложенная методика предусматривает явную увязку результатов анализа рисков с конкретными архитектурными решениями на всех четырёх уровнях защиты.

Во-вторых, разработана формализованная сравнительная модель оценки методологий анализа рисков применительно к задачам проектирования КСЗ, учитывающая специфические параметры: охват физических угроз, применимость в условиях промышленных объектов, требования к квалификации специалистов и совместимость с международными стандартами. Данная модель позволяет обоснованно выбирать методологию анализа рисков в зависимости от типа и характеристик защищаемого объекта.

В-третьих, проведена количественная оценка зависимости коэффициента защищённости от числа независимых уровней защиты на основе имитационного моделирования, которая может служить аргументацией при обосновании инвестиций в многоуровневые системы безопасности перед руководством организаций и регуляторными органами.

8. Заключение

Проведённое исследование подтвердило, что обеспечение безопасности современных объектов требует комплексного, многоуровневого подхода, основанного на методологически корректном анализе рисков и интеграции разнородных подсистем безопасности в единую управляемую архитектуру. Фрагментарное применение отдельных средств защиты, не связанных в единую систему, формирует существенные уязвимости и не позволяет обеспечить достаточный уровень защищённости объекта.

Предложенная методика проектирования КСЗ, основанная на принципах эшелонированной защиты и риск-ориентированном подходе, обеспечивает системный охват всех четырёх уровней – физического, технического, программного и организационного – с явной увязкой защитных мер с результатами анализа угроз и уязвимостей. Результаты практической апробации методики на примере промышленного предприятия нефтегазовой отрасли показывают, что применение четырёхуровневой интегрированной системы защиты повышает вероятность прерывания атаки с 30% (одноуровневая защита) до 88%, что подтверждает практическую значимость разработанного подхода.

Направлениями дальнейших исследований являются: разработка методов автоматизированного мониторинга и адаптации КСЗ с применением технологий искусственного интеллекта; исследование методов оценки защищённости в условиях неопределённости и неполноты информации об угрозах; разработка методических рекомендаций по внедрению КСЗ для специфических категорий объектов – транспортной инфраструктуры, объектов здравоохранения, образовательных учреждений.

.png&w=384&q=75)