Одними из классических средств защиты информации автоматизированного производства являются антивирусные программы. Антивирусным программным обеспечением является набор специализированных функций, которые выявляют, предотвращают и выполняют действия, направленные на устранение вредоносных или же подозрительных программ. Примерами данных программ являются Dr. Web и Kaspersky.

Рассматривая основныефункции этих программ, необходимо отметить, что антивирус Dr. Web:

- работает практически во всех операционных системах;

- использует единые файлы вирусных баз вне зависимости от типа используемой ОС;

- имеется специальный регулятор «низкий-высокий», при помощи которого можно изменять системный приоритет программы Dr. Web;

- существует возможность добавлять в список исключаемых из проверки, это становится полезным при конфликте антивируса с некоторыми программами.

У Kaspersky:

- существует широкий спектр настроек и возможность выбора предустановленных уровней защиты: низкий, рекомендуемый, высокий и пользовательский;

- имеется возможность формирования отчёта о проделанных действиях;

- существует проверка компьютера по расписанию;

- при проверке антивирус уступает ресурсы другим приложениям.

В целом антивирусные программы являются отличным решением, направленными на защиту информационных ресурсов предприятия. Но современные системы требуют современных и более инновационных методов защиты информации.

Следующим примером распространенного метода защиты информационных ресурсов автоматизированного производства являются криптографические алгоритмы.

Криптографическое преобразование – это преобразование информации, которое основывается на некотором алгоритме, зависящем от изменяемого параметра (обычно называемого секретным ключом), и обладающее свойством невозможности восстановления исходной информации по преобразованной, без знания действующего ключа, с трудоемкостью меньше заранее заданной.

Основным достоинством криптографических методов является то, что они обеспечивают высокую гарантированную стойкость защиты, которую можно рассчитать и выразить в числовой форме (средним числом операций или временем, необходимым для раскрытия зашифрованной информации или вычисления ключей).

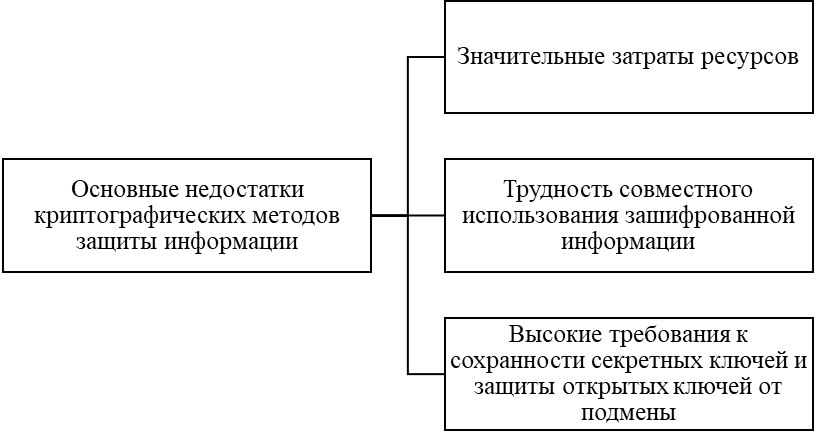

Но не смотря на все достоинства, данный метод имеет свои недостатки, представленные на рисунке.

Рис. Основные недостатки криптографических методов защиты информации

Одним из самых инновационных методов защиты от утечки информационных ресурсов предприятия является использование биометрических алгоритмов идентификации пользователей.

Метод распознавания личности посредством анализа специфики работы с периферийными устройствами основывается на том факте, что каждый из пользователей при работе с информацией на своей ЭВМ использует уникальные методы и принципы работы с устройствами. Примером может выступать скорость печати, паузы между набором целых абзацев, периодичность отдыха и т.д.

Данный метод является одним из самых мощных и инновационных методов защиты информации на сегодняшний день, предназначенный с целью предотвращения посягательства, хищения, удаления и изменения информационных ресурсов автоматизированного производства. Биометрические алгоритмы могут быть направлены как на выявление и предотвращение работы от пользователя, не являющегося зарегистрированным в системе, так и на выявление хакеры из ряда остальных пользователей посредством сравнения его уникальных поведенческих качеств.

Данные методы приобретают высокую популярность на сегодняшний день из-за того, что применение биометрических алгоритмов распознавания пользователей позволяет более эффективно снижать риски хищения, изменения и уничтожения информационных ресурсов предприятия. Также стоит отметить, что используемые в алгоритмах биометрические данные являются уникальными для каждого человека, что полностью исключает возможность копирования или же создания похожих поведенческих качеств каждого человека.

Следующим одним из самых инновационных методов с целью поддержания безопасности информационных ресурсов предприятия являются комплексные решения компании SearchInform. Основные методы данного программного обеспечения позволяют предотвращать утечку информации и поддерживать контроль информационных потоков с параллельной работой на удаленных объектах.

Посредством технологий компании SearchInform у современных предприятий появляется возможность внедрения централизованного информационного контроля над каждым из филиалов. Также стоит отметить, что программные продукты компании SearchInform соответствуют идеологии защиты информационных ресурсов практически всех автоматизированных производств.

Совокупность всех достоинств данного продукта позволяет сделать вывод о том, что данное программное решение является инновационным методом, предназначенного с целью поддержания информационной безопасности, а также подходящим практически для каждой автоматизированной системы предприятий.

Заканчивая данную статью, необходимо отметить, что каждый из рассмотренных методов защиты информации является инновационным и стабильно выполняющим свои функции на всех вычислительных системах.

У каждого метода существуют свои достоинства и недостатки, а также особенности и тонкости работы. Несмотря на все, для использования с целью поддержания информационной безопасности автоматизированных производств, а также поддержания стабильной работы и информационной защиты данных, подойдет каждый из рассмотренных методов защиты информации.

.png&w=640&q=75)